Microsoft Entra ID P1 vs P2 Il Cuore della Sicurezza Moderna

Microsoft Entra ID P1 vs P2 è la decisione strategica fondamentale che determina la resilienza digitale, la conformità normativa e l’agilità operativa di un’intera organizzazione. Comprendere a fondo questo confronto significa dotarsi degli strumenti corretti per governare le identità digitali, proteggere i dati più critici e abilitare una forza lavoro ibrida in totale sicurezza.

Non si tratta di un semplice elenco di funzionalità, ma di una scelta che riflette la maturità di un’azienda nella gestione del rischio. La capacità di prosperare nell’era digitale dipende direttamente dalla robustezza del perimetro identitario, e la chiave di volta di questo perimetro è la risposta consapevole alla domanda Entra ID P1 vs P2. Questa guida è pensata per CISO, responsabili IT e imprenditori che devono trasformare la gestione degli accessi da un costo necessario a un vantaggio competitivo, chiarendo come e perché la scelta del piano giusto è cruciale.

Table of Contents

Dalle Ceneri di Azure AD: La Nascita di Entra ID

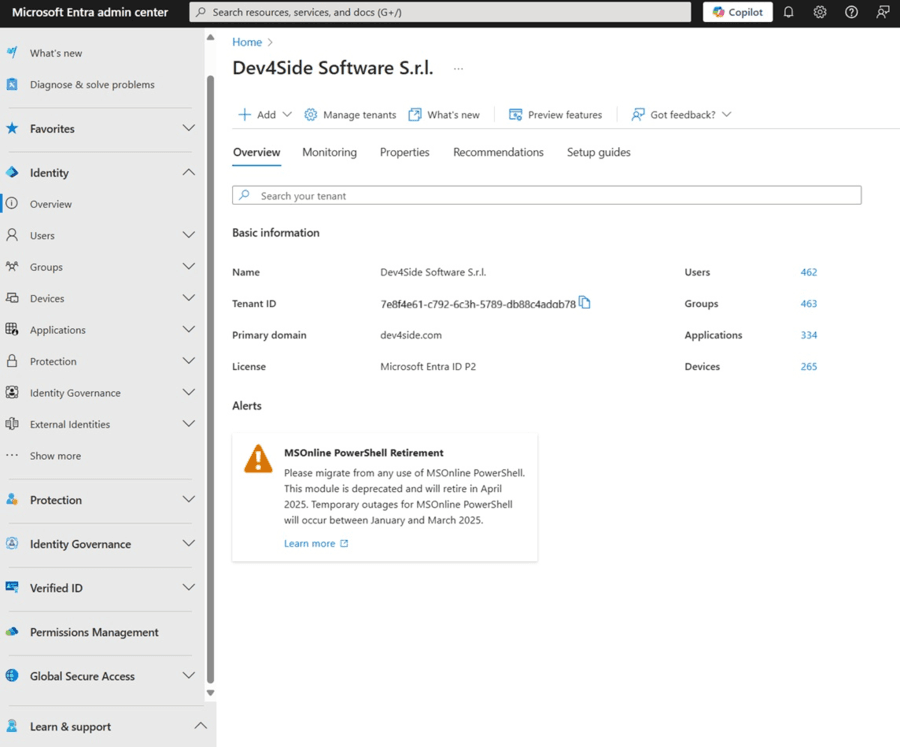

Per comprendere appieno la portata del dibattito Microsoft Entra ID P1 vs Microsoft Entra ID P2, è utile fare un passo indietro. Molti professionisti IT conoscono bene Azure Active Directory (Azure AD), per anni il pilastro della gestione delle identità nel cloud di Microsoft. Nel 2023, Microsoft ha ribrandizzato e ampliato la sua offerta di sicurezza delle identità sotto un nuovo nome: Microsoft Entra. Entra ID è l’evoluzione diretta di Azure AD e ne rappresenta il prodotto di punta.

Questo cambiamento non è stato solo estetico. Ha segnato una transizione strategica verso un approccio più olistico alla sicurezza, dove l’identità non è solo un utente in una directory, ma il fulcro di un ecosistema di sicurezza integrato. Capire questo ecosistema è fondamentale, perché la scelta tra Entra ID P1 vs P2 determina quali capacità avanzate di governance e protezione diventano accessibili.

Entra ID Free: Il Punto di Partenza (e i Suoi Limiti)

Prima di addentrarci nelle complesse dinamiche del confronto Entra ID P1 vs P2, è fondamentale stabilire una linea di base. Ogni tenant Microsoft 365 o Azure, per impostazione predefinita, include Microsoft Entra ID Free. Questo piano gratuito non è una versione di prova, ma una solida base per la gestione delle identità pensata per esigenze semplici. Tuttavia, sono proprio i suoi limiti a rendere necessaria e strategica la discussione su Entra ID P1 vs P2.

Il piano Free è stato progettato per fornire un controllo centralizzato di base. Vediamo cosa offre e, soprattutto, dove si ferma.

Funzionalità incluse in Entra ID Free:

- Gestione di Utenti e Gruppi: Puoi creare utenti e gruppi per organizzare il personale. Il limite principale è che i gruppi sono solo statici: devono essere gestiti manualmente. Manca la capacità di creare gruppi dinamici (es. “tutti gli utenti del reparto Vendite”) che si aggiornano automaticamente.

- Single Sign-On (SSO): Gli utenti possono accedere a diverse applicazioni Microsoft e a un numero limitato di applicazioni di terze parti con un’unica credenziale. Questo migliora l’esperienza utente ma non ha la scalabilità necessaria per aziende che usano decine di app SaaS.

- Autenticazione Multifattoriale (MFA) di Base: È possibile abilitare l’MFA tramite le “impostazioni predefinite di sicurezza”. Questa è una misura di sicurezza “tutto o niente”: viene applicata a tutti gli utenti e per tutti gli accessi. Manca completamente la granularità dell’Accesso Condizionale.

- Report di Base: Vengono forniti report di base sulle attività di accesso, ma con una conservazione dei dati e un dettaglio limitati.

La risposta al perché il piano Free non è sufficiente per la sicurezza moderna è semplice: manca qualsiasi strumento di controllo proattivo e basato su policy. Non esiste l’Accesso Condizionale, non c’è protezione dal rischio, non c’è governance degli account privilegiati. Non appena un’organizzazione si pone domande come “Come posso richiedere l’MFA solo per gli accessi fuori sede?”, la discussione su Entra ID P1 vs P2 diventa non solo rilevante, ma obbligatoria.

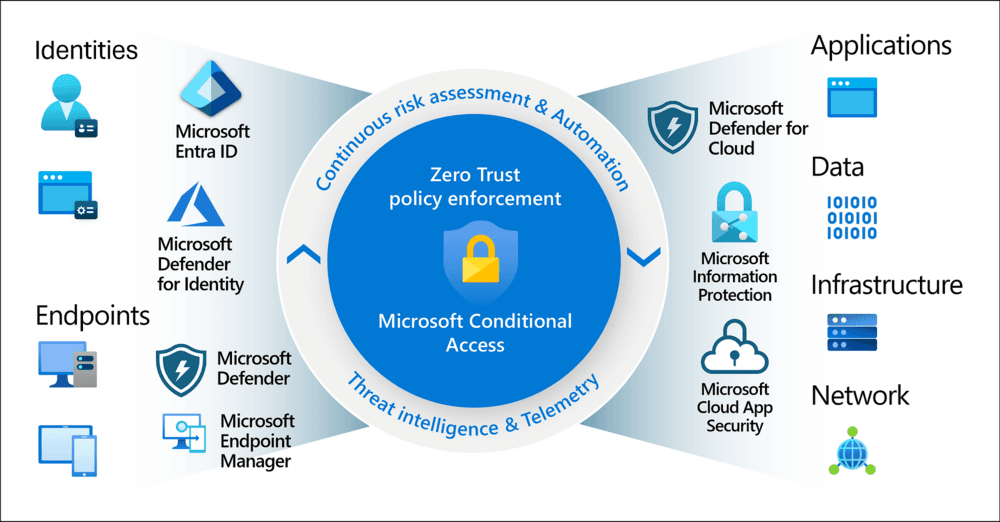

Oltre P1 e P2: Uno Sguardo alla Microsoft Entra Suite

Mentre il dibattito Entra ID P1 vs P2 copre le esigenze della stragrande maggioranza delle aziende, le organizzazioni globali con i più alti requisiti di sicurezza e governance necessitano di una visione ancora più ampia. Per queste realtà, Microsoft ha creato la Microsoft Entra Suite, una soluzione olistica che unifica la gestione delle identità con la sicurezza degli accessi alla rete, incarnando la piena realizzazione di un’architettura Zero Trust.

La Suite include tutte le funzionalità di Entra ID P2 e le arricchisce con strumenti specializzati che proteggono ogni punto di accesso. Comprendere questi componenti aiuta a capire la visione strategica di Microsoft e cosa si trova oltre la scelta iniziale di Entra ID P1 vs P2.

I Componenti Chiave della Microsoft Entra Suite:

- Microsoft Entra ID Protection e ID Governance (Fondamenta di P2): La Suite si basa sulle fondamenta di P2. Include nativamente Identity Protection per l’analisi del rischio basata su IA e Identity Governance per la gestione avanzata del ciclo di vita delle identità, le revisioni degli accessi e il Privileged Identity Management (PIM).

- Microsoft Entra Internet Access: Questo è un servizio di Secure Web Gateway (SWG) basato su cloud. Il suo scopo è proteggere gli utenti quando accedono a Internet e alle app SaaS pubbliche (come Microsoft 365, Salesforce, ecc.). Filtra i contenuti web dannosi, previene l’accesso a siti di phishing e applica le policy di Accesso Condizionale a tutto il traffico in uscita, indipendentemente da dove si trovi l’utente.

- Microsoft Entra Private Access: Questo componente è una soluzione di Zero Trust Network Access (ZTNA). È il moderno sostituto delle VPN tradizionali. Fornisce un accesso sicuro e granulare alle applicazioni private aziendali, che siano on-premise o su macchine virtuali in cloud (IaaS). A differenza di una VPN che dà accesso all’intera rete, Private Access concede l’accesso solo alla specifica applicazione richiesta, riducendo drasticamente la superficie d’attacco laterale.

- Microsoft Entra Permissions Management: Questo è uno strumento di Cloud Infrastructure Entitlement Management (CIEM). Il suo obiettivo è risolvere il problema delle autorizzazioni eccessive in ambienti multi-cloud (Azure, Amazon Web Services, Google Cloud Platform). Analizza costantemente i permessi di utenti e carichi di lavoro, rileva i rischi (es. un’identità con più privilegi del necessario) e permette di ridurli al principio del minimo privilegio, anche in infrastrutture complesse.

- Microsoft Entra Verified ID: Questa è la soluzione di identità decentralizzata di Microsoft. Permette alle organizzazioni di emettere e verificare credenziali digitali che l’utente controlla direttamente nel proprio wallet digitale (es. Microsoft Authenticator). Può essere usato per processi di onboarding più rapidi e sicuri, verifiche di qualifiche o per qualsiasi scenario in cui sia necessaria una prova di identità forte e riutilizzabile.

Per una panoramica completa e una dimostrazione pratica di come questi componenti lavorano insieme, Microsoft ha pubblicato un video ufficiale che illustra in dettaglio la potenza della Entra Suite:

Cos’è Microsoft Entra ID e perché il dibattito P1 vs P2 è cruciale

Comprendere a fondo il dilemma Microsoft Entra ID P1 vs Microsoft Entra ID P2 significa capire come proteggere i dati, abilitare la produttività e garantire la conformità normativa nel panorama delle minacce odierne. Questo articolo non è solo un elenco di funzionalità; è un’analisi approfondita e strategica del confronto Entra ID P1 vs P2, progettata per fornire la chiarezza necessaria a compiere la scelta giusta. La discussione su Entra ID P1 vs P2 è, in essenza, una discussione sul futuro della vostra postura di sicurezza.

Microsoft Entra ID è la soluzione di Identity and Access Management (IAM) di Microsoft, evoluzione del più noto Azure Active Directory. Funziona come un servizio di directory centralizzato nel cloud, progettato per gestire utenti e gruppi e controllare l’accesso ad applicazioni e risorse. In un mondo dove il perimetro aziendale è scomparso, sostituito da una rete di utenti che si connettono da qualsiasi luogo e dispositivo, Entra ID diventa il nuovo perimetro di sicurezza, basato sull’identità.

Il confronto Entra ID P1 vs P2 emerge quando si decide quanto avanzato, intelligente e proattivo debba essere questo controllo. La piattaforma integra funzionalità essenziali che vengono potenziate a seconda del piano scelto, rendendo la comprensione del confronto Entra ID P1 vs P2 vitale per l’allocazione del budget e delle risorse di sicurezza.

Le funzionalità di base, presenti in entrambi i piani ma con diversi gradi di potenza, sono:

- Single Sign-On (SSO): Per accedere a migliaia di applicazioni con un’unica credenziale. La gestione SSO è un punto di partenza, ma la sua protezione dipende dalla scelta Entra ID P1 vs P2.

- Autenticazione Multifattoriale (MFA): Per aggiungere un livello di sicurezza invalicabile agli accessi. Come vedremo, il modo in cui l’MFA viene applicato è un discriminante chiave nel dibattito Entra ID P1 vs P2.

- Accesso Condizionale: Per definire policy granulari che autorizzano l’accesso solo al verificarsi di determinate condizioni. Questo è il cuore della differenza funzionale nel confronto Entra ID P1 vs P2.

- Gestione del ciclo di vita delle identità: Per automatizzare i processi di onboarding, offboarding e modifica dei permessi degli utenti.

Scegliere tra Entra ID P1 vs P2 significa decidere il grado di proattività della propria strategia di sicurezza: da una difesa robusta ma basata su regole predefinite (P1) a una difesa adattiva, predittiva e guidata dall’intelligenza artificiale basata sul rischio (P2). La posta in gioco nel confronto Entra ID P1 vs P2 è la capacità di anticipare le minacce, non solo di reagire ad esse.

Entra ID: autenticazione multifattoriale e accesso dinamico

Microsoft Entra ID offre autenticazione multifattoriale (MFA) per garantire sicurezza avanzata nell’accesso a dati e applicazioni sensibili. Con la MFA, l’utente deve dimostrare la propria identità usando almeno due diversi metodi di verifica (ad esempio password più conferma su app o SMS), rendendo inefficace il solo furto della password e proteggendo la tua organizzazione da attacchi informatici e tentativi di phishing.

L’incremento dell’adozione di servizi cloud rende la MFA essenziale: Entra ID consente di configurare metodi come Microsoft Authenticator, SMS e chiamate vocali, adattando la verifica alle esigenze di ogni azienda e utente. La piattaforma permette di attivare politiche di accesso condizionale che decidono automaticamente quando richiedere la MFA, per esempio in caso di accessi da location insolite o dispositivi non conformi.

Grazie all’intelligenza artificiale, Entra ID analizza i comportamenti degli utenti in tempo reale, valutando i rischi e adattando le policy di sicurezza in modo dinamico: anomalie nelle modalità d’accesso attivano subito controlli extra o il blocco temporaneo, riducendo drasticamente la possibilità di accessi non autorizzati.

Infine, Entra ID supporta l’autenticazione SSO (Single Sign-On) per un’ampia gamma di applicazioni cloud, on-premise, SaaS e legacy, attraverso standard aperti come SAML, OAuth e OpenID Connect, facilitando l’integrazione anche con sistemi di terze parti e garantendo un’esperienza fluida e protetta agli utenti di tutta l’organizzazione.

La differenza strategica: cosa cambia davvero tra P1 e P2

Per comprendere la scelta tra Entra ID P1 vs P2, è utile pensare a due livelli di sicurezza e maturità organizzativa. Non si tratta solo di più funzionalità, ma di un approccio filosofico diverso alla gestione del rischio. La decisione Entra ID P1 vs P2 riflette direttamente il livello di rischio che un’organizzazione è disposta ad accettare.

Entra ID P1 offre le fondamenta di una sicurezza delle identità moderna e robusta. È la scelta ideale per le organizzazioni che necessitano di centralizzare la gestione degli accessi, automatizzare i flussi di lavoro degli utenti, implementare SSO e MFA e applicare regole di accesso condizionale per proteggere le applicazioni cloud e on-premise. P1 è lo strumento perfetto per mettere ordine, applicare regole coerenti e rafforzare la postura di sicurezza di base. Molte organizzazioni trovano in P1 una risposta adeguata alle loro esigenze iniziali, ma la crescente sofisticazione delle minacce spinge inevitabilmente a riconsiderare il confronto Entra ID P1 vs P2.

Entra ID P2 è costruito su P1 e aggiunge un livello di intelligenza e protezione avanzata indispensabile per le aziende che gestiscono dati sensibili, operano in settori regolamentati o sono un bersaglio primario per attacchi informatici. Il valore distintivo di P2 risiede nelle sue capacità basate sull’intelligenza artificiale per la protezione dell’identità e la gestione degli accessi privilegiati. La discussione Entra ID P1 vs P2 si sposta quindi sulla gestione proattiva del rischio. Scegliere P2 significa investire in prevenzione, rilevamento e risposta automatizzati, tre pilastri che P1 non può offrire con la stessa profondità. Pertanto, il dilemma Entra ID P1 vs P2 è anche una valutazione del valore che si attribuisce alla business continuity e alla protezione della reputazione.

Accesso Condizionale: Il Cuore della Scelta Entra ID P1 vs P2

L’Accesso Condizionale è forse la funzionalità più potente di Entra ID e un punto cruciale nel confronto Entra ID P1 vs P2. Permette di creare policy “If-Then” (Se-Allora): se un utente soddisfa determinate condizioni (segnale), allora gli viene concesso l’accesso, altrimenti viene bloccato o gli viene richiesta un’ulteriore verifica. Il modo in cui i segnali vengono raccolti e interpretati è la differenza fondamentale nel dibattito Entra ID P1 vs P2.

Con Microsoft Entra ID P1: Puoi creare policy di Accesso Condizionale basate su segnali potenti e chiari come l’utente o il gruppo di appartenenza, la posizione geografica (tramite indirizzo IP), il tipo di dispositivo (se conforme o meno alle policy aziendali) e l’applicazione a cui si sta tentando di accedere. È un controllo potente che copre la stragrande maggioranza delle esigenze di sicurezza aziendali e rappresenta un enorme passo avanti rispetto all’autenticazione tradizionale. Per molte aziende, questo livello di controllo è il motivo principale per cui iniziano a valutare il confronto Entra ID P1 vs P2.

Con Microsoft Entra ID P2: L’Accesso Condizionale viene potenziato dall’intelligenza artificiale di Microsoft. Il segnale più importante che si aggiunge è il “livello di rischio dell’utente e dell’accesso”. Entra ID Identity Protection (una feature esclusiva di P2) analizza miliardi di segnali dalla rete di intelligence globale di Microsoft in tempo reale per rilevare comportamenti anomali.

Se un utente tenta di accedere da una posizione atipica, da un dispositivo infetto o se le sue credenziali sono state trovate nel dark web, la policy di accesso condizionale può bloccare automaticamente l’accesso o forzare una reimpostazione della password. Questa capacità di integrare il rischio in tempo reale nelle decisioni di accesso è il vero game-changer del dibattito Entra ID P1 vs P2. Non si tratta più solo di regole statiche, ma di una sicurezza che si adatta dinamicamente al panorama delle minacce. La vera potenza nel confronto Entra ID P1 vs P2 risiede in questa capacità di P2 di prendere decisioni autonome basate sul rischio.

Identity Protection e PIM: I Gioielli della Corona che decidono il confronto Entra ID P1 vs P2

Se l’Accesso Condizionale è la prima linea di difesa, Identity Protection e Privileged Identity Management (PIM) sono le forze speciali di Entra ID P2. Queste due funzionalità, esclusive di P2, sono spesso i fattori decisivi che spingono le organizzazioni a risolvere il dilemma Entra ID P1 vs P2 a favore del piano più avanzato.

Microsoft Entra ID Protection: La Sicurezza Predittiva

Questa funzionalità, esclusiva del piano P2, utilizza algoritmi di machine learning per rilevare e rispondere ai rischi associati alle identità degli utenti. Analizza costantemente segnali come:

- Accessi da posizioni geografiche atipiche (Impossible Travel): Un login da Milano seguito 5 minuti dopo da uno a Tokyo.

- Connessioni da indirizzi IP anonimi o associati ad attività malevole: Accessi tramite rete Tor o da IP noti per attacchi botnet.

- Credenziali utente trapelate e disponibili pubblicamente (Leaked Credentials): L’intelligenza Microsoft scansiona costantemente il dark web e i forum hacker.

- Comportamenti di accesso sospetti: Utilizzo di browser o user-agent non comuni, o schemi di accesso che deviano dalla norma per quell’utente.

Identity Protection non si limita a segnalare il rischio, ma può automatizzare la risposta tramite le policy di Accesso Condizionale. Può, ad esempio, richiedere un’autenticazione MFA rafforzata, limitare l’accesso o bloccare temporaneamente l’utente in attesa di una verifica. Nel confronto Entra ID P1 vs P2, questa è la differenza tra scoprire una falla dopo che è stata sfruttata e prevenirla attivamente. La questione Entra ID P1 vs P2 diventa quindi una questione di automazione della risposta agli incidenti.

Privileged Identity Management (PIM): Azzerare il Rischio degli Admin

Gli account con privilegi elevati (amministratori globali, amministratori di servizi, etc.) sono il bersaglio principale degli attaccanti. Una volta compromesso un account admin, il danno può essere catastrofico. PIM, un’altra feature chiave di P2, permette di gestire e proteggere questi account secondo i principi di Zero Trust e Least Privilege. Il valore di PIM è così alto da essere spesso il fattore determinante nella scelta Entra ID P1 vs P2. Con PIM è possibile:

- Fornire accessi privilegiati “Just-in-Time” (JIT): Gli utenti non hanno permessi di amministratore permanenti (“standing access”). Devono richiederli esplicitamente per un periodo di tempo limitato solo quando ne hanno bisogno.

- Richiedere flussi di approvazione: Per attivare un ruolo privilegiato, può essere necessaria l’approvazione di un altro manager, creando un controllo a quattro occhi.

- Forzare l’MFA per l’attivazione: Nessun ruolo privilegiato può essere attivato senza una verifica forte dell’identità.

- Effettuare audit completi: Ogni attivazione, ogni azione eseguita con privilegi elevati e ogni richiesta viene registrata e può essere revisionata, fornendo una tracciabilità totale per la compliance.

PIM riduce drasticamente la superficie d’attacco. La scelta Entra ID P1 vs P2 per le aziende con requisiti di sicurezza e conformità elevati pende in modo decisivo verso P2 proprio grazie a PIM. Rinunciare a PIM significa accettare un rischio intrinseco che molte organizzazioni non possono più permettersi. Il dibattito Entra ID P1 vs P2 è, per molti versi, un dibattito sulla gestione del rischio privilegiato.

Tabella Comparativa Approfondita: Entra ID P1 vs P2

Per una visione d’insieme, ecco una tabella che riassume le differenze principali nel confronto Entra ID P1 vs P2.

| Funzionalità Chiave | Entra ID P1 | Entra ID P2 | Note sul confronto Entra ID P1 vs P2 |

| Gestione Utenti e Gruppi (anche dinamici) | ✔️ | ✔️ | Funzionalità di base presente in entrambi. |

| Single Sign-On (SSO) per app cloud e on-prem | ✔️ | ✔️ | Entrambi semplificano l’accesso per gli utenti. |

| Autenticazione Multifattoriale (MFA) | ✔️ | ✔️ | Fondamentale per la sicurezza. Il confronto Entra ID P1 vs P2 si gioca su come viene applicata (statica vs. basata sul rischio). |

| Accesso Condizionale (basato su utente, gruppo, posizione, dispositivo) | ✔️ | ✔️ | P2 aggiunge il fattore di rischio come segnale cruciale. |

| Report di base su attività e sicurezza | ✔️ | ✔️ | P2 offre audit e log molto più dettagliati e con una maggiore ritenzione, essenziali per la compliance. |

| Protezione dell’Identità (Identity Protection) | ✔️ | Differenza cruciale. Rileva e risponde ai rischi in tempo reale. Questo da solo può risolvere il dibattito Entra ID P1 vs P2. | |

| Gestione degli Accessi Privilegiati (PIM) | ✔️ | Differenza cruciale. Protegge gli account amministratore con accessi JIT. È il motivo principale per cui le aziende mature scelgono P2. | |

| Access Reviews (Revisioni Accesso) | Base | ✔️ (Avanzate) | P2 automatizza e semplifica i processi di revisione periodica degli accessi per la compliance, un punto chiave nel confronto Entra ID P1 vs P2. |

| Integrazione del Rischio nelle Policy di Accesso | ✔️ | Permette di creare una sicurezza adattiva che risponde dinamicamente alle minacce. |

Quando Scegliere Entra ID P1: Lo Scenario Ideale nel dibattito Entra ID P1 vs P2

Entra ID P1 è la scelta perfetta per la maggior parte delle piccole e medie imprese e per le organizzazioni che non gestiscono dati estremamente sensibili o non sono soggette a normative di conformità particolarmente stringenti. La decisione per P1 nel confronto Entra ID P1 vs P2 è una scelta di valore eccellente per chi inizia il proprio percorso di maturità nella sicurezza delle identità.

Dovresti scegliere P1 se i tuoi obiettivi principali sono:

- Centralizzare la gestione delle identità e abbandonare sistemi frammentati.

- Migliorare l’esperienza utente con il Single Sign-On per le applicazioni più comuni (Microsoft 365, Salesforce, etc.).

- Implementare un solido livello di sicurezza con l’Autenticazione Multifattoriale per tutti gli utenti.

- Creare le prime policy di accesso intelligenti basate su chi è l’utente, da dove si connette e con quale dispositivo.

- Automatizzare l’onboarding e l’offboarding per ridurre il carico di lavoro IT e migliorare la sicurezza.

Spesso, una licenza P1 è già inclusa in piani come Microsoft 365 E3, rendendola un punto di partenza eccellente e a costo zero per molte aziende. Anche in questi casi, è saggio analizzare il confronto Entra ID P1 vs P2 per capire quali rischi residui rimangono.

Quando Entra ID P2 Diventa Indispensabile e il confronto Entra ID P1 vs P2 ha una sola risposta

La questione Entra ID P1 vs P2 smette di essere una scelta e diventa una necessità quando l’organizzazione rientra in una delle seguenti categorie. In questi scenari, la risposta al dilemma Entra ID P1 vs P2 è quasi sempre P2.

- Settori Altamente Regolamentati: Finanza (banche, assicurazioni), sanità (ospedali, cliniche), legale, pubblica amministrazione e qualsiasi settore soggetto a normative come GDPR, HIPAA, SOX, DORA, che richiedono audit dettagliati e la prova di aver adottato misure di sicurezza avanzate.

- Gestione di Dati Critici: Aziende che trattano proprietà intellettuale di grande valore, segreti industriali, dati di ricerca e sviluppo o informazioni personali su larga scala.

- Alto Profilo di Rischio: Organizzazioni che sono un bersaglio frequente di attacchi informatici (grandi brand, infrastrutture critiche, aziende con alta visibilità mediatica).

- Esigenze di Governance Avanzata: Aziende che necessitano di un controllo granulare e automatizzato sugli account privilegiati per prevenire abusi interni o esterni e per dimostrare una governance impeccabile.

Se la tua azienda deve poter dimostrare chi ha avuto accesso a cosa, quando e perché, e deve proteggere proattivamente le sue identità più critiche, allora la discussione Entra ID P1 vs P2 si conclude con la scelta di P2 come requisito indispensabile di business.

In definitiva, il dibattito Entra ID P1 vs P2 non riguarda quali funzionalità sono “migliori” in astratto, ma quale piano si allinea meglio al profilo di rischio, alle esigenze di conformità e agli obiettivi strategici della tua azienda. La scelta Entra ID P1 vs P2 è un esercizio di valutazione del rischio.

Entra ID P1 è il fondamento solido su cui costruire una moderna strategia di gestione delle identità.

Entra ID P2 è lo scudo intelligente che protegge questa strategia dalle minacce più avanzate, garantendo la massima governance e sicurezza.

La scelta giusta permette di ottimizzare i costi, massimizzare la protezione e trasformare la sicurezza da un centro di costo a un abilitatore di business. Ricorda che è anche possibile un approccio ibrido: puoi assegnare licenze P2 solo agli utenti a più alto rischio (come amministratori e dirigenti) e mantenere licenze P1 per il resto dell’organizzazione, ottenendo il meglio di entrambi i mondi e risolvendo il confronto Entra ID P1 vs P2 in modo granulare ed economicamente efficiente. Il confronto Entra ID P1 vs P2 non deve essere una scelta monolitica per l’intera azienda.

Domande Frequenti (FAQ) sul confronto Entra ID P1 vs P2

La scelta tra Entra ID P1 vs P2 è definitiva?

No, puoi sempre effettuare l’upgrade da P1 a P2 in base all’evoluzione delle esigenze aziendali. È anche possibile ridurre le licenze se necessario, offrendo massima flessibilità. La valutazione Entra ID P1 vs P2 dovrebbe essere un processo continuo.

Posso combinare licenze P1 e P2?

Assolutamente sì. Questa è una delle strategie più efficaci per ottimizzare i costi: assegna le licenze P2 agli utenti ad alto rischio (amministratori, dirigenti) e le P1 al resto della forza lavoro. Questo approccio risolve il dilemma Entra ID P1 vs P2 in modo pragmatico.

Una PMI ha davvero bisogno di P2 nel confronto Entra ID P1 vs P2?

Dipende dalla natura dei dati trattati. Una startup fintech o un centro medico, anche se piccoli, dovrebbero considerare P2 indispensabile. Una PMI in un settore a basso rischio può trovare in P1 una protezione più che adeguata. La dimensione dell’azienda è meno importante del profilo di rischio nel decidere il confronto Entra ID P1 vs P2.

Entra ID P1 e P2 sono inclusi nei piani Microsoft 365?

Entra ID P1 è incluso in Microsoft 365 E3. Entra ID P2 è incluso in Microsoft 365 E5. È sempre fondamentale verificare la propria licenza per capire quali funzionalità sono già disponibili prima di affrontare il dibattito Entra ID P1 vs P2.

Entra ID funziona solo con il cloud?

No, uno dei suoi maggiori punti di forza è la perfetta integrazione con ambienti ibridi. Può sincronizzarsi con il tuo Active Directory locale (on-premise) per fornire una gestione unificata delle identità su tutte le risorse, cloud e locali. La gestione ibrida è un fattore chiave nel confronto Entra ID P1 vs P2.

Microsoft Entra ID rappresenta il sistema nervoso centrale della sicurezza moderna, una piattaforma di gestione delle identità e degli accessi (IAM) basata su cloud che funge da unico punto di controllo per tutte le risorse aziendali. È il guardiano digitale che verifica chi può accedere, a cosa, da dove e in quali condizioni, applicando il principio fondamentale della Zero Trust: non fidarsi mai, verificare sempre.

La discussione su Entra ID P1 vs P2 verte proprio sul livello di intelligenza e automazione che questo guardiano può impiegare. Mentre entrambe le versioni offrono una base solida per la governance, la differenza sostanziale risiede nella capacità di P2 di utilizzare l’intelligenza artificiale per prevedere, rilevare e rispondere autonomamente alle minacce più sofisticate, rendendolo un alleato indispensabile negli ambienti ad alto rischio. Il confronto è, in sintesi, la scelta tra una sicurezza reattiva e una predittiva.

Affidati a professionisti nella gestione delle identità digitali. Contattaci per una consulenza personalizzata sulla soluzione Entra ID P1 vs. P2 più adatta alla tua realtà aziendale. Il tuo successo è il nostro obiettivo. Trasforma la tua visione di business in risultati concreti, scegliendo la sicurezza come valore strategico per il futuro della tua impresa.