Enterprise

Strumenti di Cybersecurity Enterprise per una Difesa Proattiva Contro le Minacce Informatiche

Le sfide e le minacce esistenti per la sicurezza informatica di una grande impresa devono includere strumenti attivi per combattere attacchi mirati e sofisticati, il personale addetto alla sicurezza informatica deve analizzare e valutare manualmente un gran numero di incidenti.

Tutto questo è possibile grazie ai leader di settore per le soluzioni di cybersicurezza.

Enterprise

Strumenti di cybersecurity Enterprise per una difesa proattiva contro le minacce informatiche

Le sfide e le minacce esistenti per la sicurezza informatica di una grande impresa devono includere strumenti attivi per combattere attacchi mirati e sofisticati, il personale addetto alla sicurezza informatica deve analizzare e valutare manualmente un gran numero di incidenti.

Tutto questo è possibile grazie ai leader di settore per le soluzioni di cybersicurezza.

Enterprise

Strumenti di cybersecurity Enterprise per una difesa proattiva contro le minacce informatiche

Le sfide e le minacce esistenti per la sicurezza informatica di una grande impresa devono includere strumenti attivi per combattere attacchi mirati e sofisticati, il personale addetto alla sicurezza informatica deve analizzare e valutare manualmente un gran numero di incidenti.

Tutto questo è possibile grazie ai leader di settore per le soluzioni di cybersicurezza.

Le soluzioni per la cybersicurezza di livello enterprise: protegge ecosistemi aziendali complessi nell’era degli attacchi avanzati

La cybersecurity a livello Enterprise richiede oggi un approccio olistico e integrato che va ben oltre le tradizionali soluzioni di protezione degli endpoint.

Nel contesto delle grandi organizzazioni, dove infrastrutture IT ibride, cloud distribuiti e migliaia di endpoint coesistono in un ecosistema interconnesso, le soluzioni XDR (Extended Detection and Response) rappresentano l’evoluzione necessaria degli strumenti EDR.

La complessità delle minacce moderne, con attacchi multi-vettore e APT (Advanced Persistent Threats), richiede una visibilità e una capacità di risposta che attraversi tutti i layer dell’infrastruttura aziendale. Le statistiche sono emblematiche: il tempo medio di permanenza di un attaccante nei sistemi Enterprise supera i 200 giorni, e il costo medio di una violazione a questo livello può facilmente superare i 3,5 milioni di euro. La vostra organizzazione necessita di un sistema di difesa che correli in tempo reale le minacce attraverso endpoint, cloud, email, identità e rete, orchestrando una risposta coordinata e automatizzata.

L’XDR non è solo uno strumento di sicurezza, ma un framework strategico che abilita la trasformazione digitale sicura dell’impresa, proteggendo asset critici, proprietà intellettuale e reputazione aziendale. In un’epoca in cui gli attacchi ransomware e le minacce alla supply chain digitale sono all’ordine del giorno, investire in una strategia di security intelligence avanzata diventa un imperativo per mantenere la resilienza operativa e la conformità normativa. La cybersecurity enterprise moderna significa anticipare le minacce, non solo reagire ad esse, trasformando i big data della sicurezza in vantaggio competitivo attraverso analytics avanzati e automazione intelligente.

Kaspersky fornisce una visione preziosa dell’infrastruttura protetta e una cybersicurezza attiva per la risposta agli attacchi

Proteggi i sistemi aziendali della tua grande impresa da una vasta gamma di minacce persistenti avanzate con protezione malware di livello aziendale, protezione ransomware e monitoraggio costante degli endpoint. Sfrutta il rilevamento e risposta avanzati alle minacce complesse a livello di endpoint, visibilità delle minacce senza precedenti, con indagini rapide e meccanismi di risposta guidata che si adattano per contrastare rapidamente le nuove minacce.

Kaspersky Next EDR Foundations

Protezione degli endpoint imbattibile, a prezzi imbattibili

Una soluzione semplice, che protegge la tua azienda da ransomware, malware file-less e minacce emergenti.

- Protezione avanzata degli endpoint. Monitora ogni dispositivo in rete per la copertura dell’intero sistema.

- Controlli di sicurezza essenziali. Offre pieno accesso ad un’ampia gamma di potenti strumenti di protezione attraverso una console intuitiva.

- Root cause analysis. Consente una ricerca approfondita tra i cyberattacchi permettendo una valutazione e una risposta completa ai vettori.

Kaspersky Next EDR Foundations offre alla vostra azienda una piattaforma di cybersecurity affidabile, attendibile e conveniente

Sicurezza basata su machine learning per tutti gli endpoint, dai dispositivi mobili alle workstation.

Kaspersky Next EDR Foundations offre una piattaforma di protezione degli endpoint avanzata ma intuitiva e di semplice utilizzo per proteggere il business dalle attività dannose, in modo da potersi concentrare sulla crescita dell’azienda e preoccuparsi meno delle necessità dell’IT.

✔ Tenete al sicuro i vostri dati con strumenti anti-ransomware e anti-malware di uso consolidato nel settore

✔ Impedisce alle minacce malware note e sconosciute di infettare i vostri dispositivi grazie a una potente protezione dalle minacce provenienti da e-mail, Web e file

✔ Monitora quali applicazioni sugli endpoint necessitano di aggiornamento con una scansione delle vulnerabilità di routine

Ottenete la massima visibilità: riconoscete le minacce a vista

Il moderno panorama aziendale è costellato da numerose cyberminacce e rimanere aggiornati può richiedere molto tempo. Kaspersky Next EDR Foundations può occuparsi al posto vostro di rilevare le minacce e segnalare quali sono gli endpoint a rischio.

✔ Utilizza avanzati controlli per app, Web e dispositivi per impedire alle minacce esterne di raggiungere gli utenti sulla vostra rete

✔ Rileva e sradica gli attacchi avanzati alla rete fornendo un percorso visivo con funzionalità complete di root cause analysis

✔ Segnala attività sospette o falle di sicurezza in rete attraverso la discovery delle attività sul cloud e la valutazione delle vulnerabilità

Kaspersky Next EDR Optimum

Migliorate la sicurezza della vostra azienda con una soluzione EDR semplificata

Evitate l’interruzione dei processi aziendali e contrastate le minacce elusive con la nostra nuova soluzione di sicurezza agile e intelligente che offre una visibilità sulle minacce senza precedenti, con meccanismi di analisi rapida e risposta automatizzata in grado di vanificare tempestivamente le nuove minacce.

- Funzionalità EDR essenziali. Comprendete la reale portata delle minacce elusive

- Sicurezza cloud. Monitorate e bloccate l’attività sul cloud per una migliore protezione dei dati

- Controlli di livello enterprise. Automatizzate le attività di routine tra tutti gli endpoint con controlli avanzati

Non dà scampo alle minacce

Kaspersky Next EDR Optimum combina funzionalità EDR semplificate con una protezione avanzata degli endpoint per offrire alle aziende in crescita una difesa solida e immediata contro un’ampia gamma di minacce.

✔ Comprendete le minacce. Ottenete visibilità sulle minacce e scoprite come raggiungono l’endpoint. Procedete a una root cause analysis rapida e indolore sui dati raccolti, il tutto da un’unica scheda di avviso.

✔ Contrastatele in modo efficace. Bloccate le minacce sul nascere grazie a risposte automatiche e guidate.

✔ Scoprite cosa nascondono. Prevenite i potenziali attacchi e individuate le tracce sugli endpoint con indicatori IoC generati da un avviso analizzato o importato da una fonte affidabile.

Non appesantisce le risorse hardware

Né il vostro business né la sicurezza possono permettersi rallentamenti. Kaspersky Next EDR Optimum semplifica e velocizza le operazioni e consente di concentrarsi su quello che è realmente importante.

✔ Ottimizzate i costi. Riducete il costo totale di proprietà utilizzando il cloud e le molteplici funzionalità di automazione o procedete all’installazione in locale per avere il controllo completo.

✔ Controllate la superficie di attacco. Proteggete l’utilizzo dei servizi cloud e automatizzate la riduzione della superficie di attacco con controlli di livello enterprise.

✔ Coinvolgete il vostro team. Approfittate dei corsi di formazione sulla cybersecurity integrati per il vostro staff IT, che potrà assistervi nel rilevamento delle minacce e nella raccolta di dati preziosi.

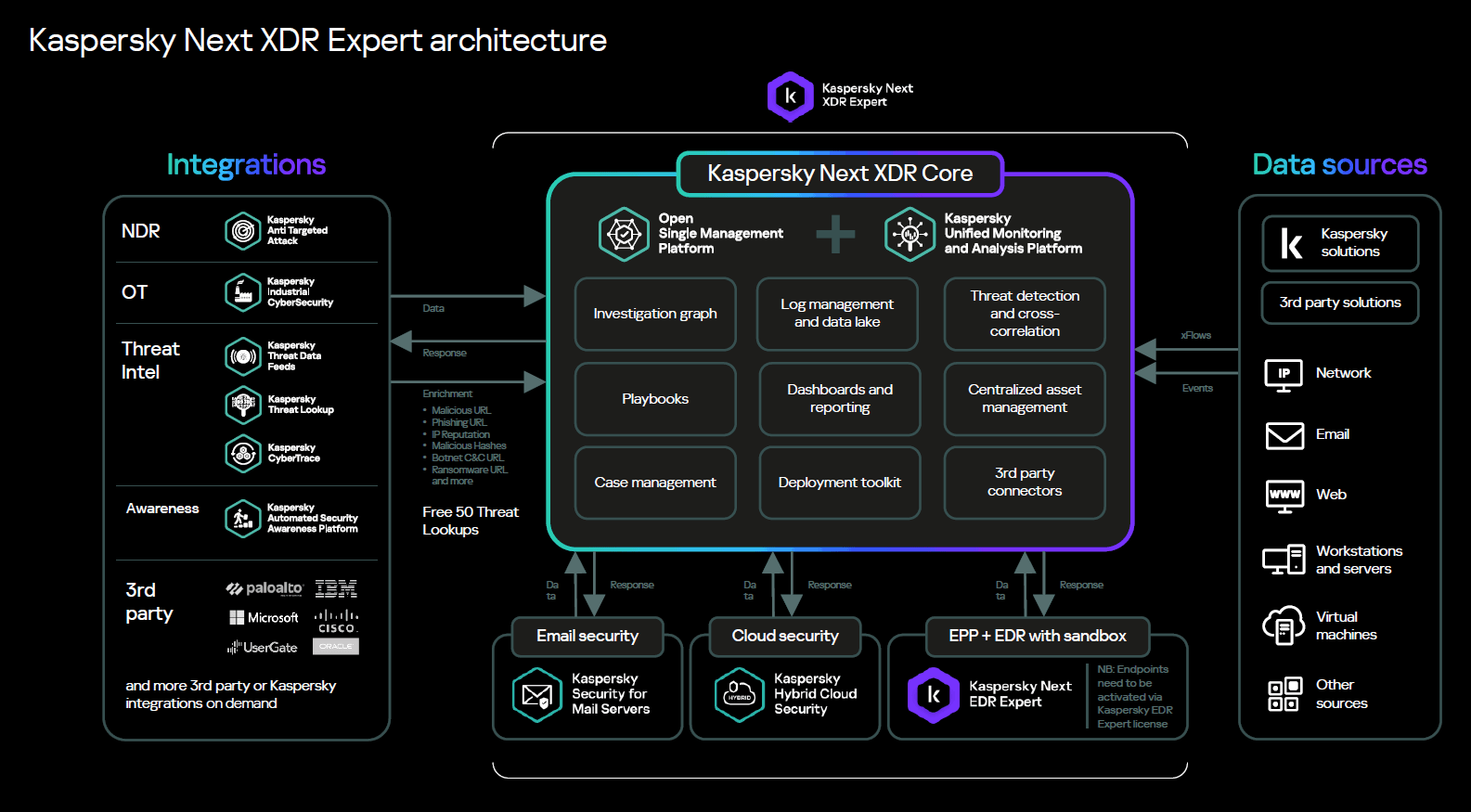

Kaspersky Next XDR Expert

Rilevamento delle minacce avanzato, risposta automatizzata e visibilità in tempo reale

Kaspersky XDR offre funzionalità di cybersecurity all’avanguardia per una difesa proattiva dalle minacce informatiche.

Integrandosi perfettamente con i controlli di sicurezza esistenti, Kaspersky XDR massimizza l’efficacia dell’infrastruttura di sicurezza, potenziando le capacità di rilevamento delle minacce con una risposta automatizzata e una visibilità in tempo reale.

Fornisce informazioni approfondite sulle cyberminacce in evoluzione che prendono di mira la vostra azienda. La sua architettura scalabile si adatta facilmente alle specifiche esigenze, garantendo una protezione continua per le risorse critiche.

Le misure di sicurezza ineguagliabili di Kaspersky XDR, tra cui il rilevamento avanzato delle minacce e le azioni di risposta automatizzate, forniscono la soluzione definitiva per proteggere le risorse digitali della vostra organizzazione, oggi e in futuro.

Nell’ambito della linea di prodotti Kaspersky Next, abbiamo introdotto Kaspersky Next XDR Expert, una soluzione che incarna l’approccio XDR di Kaspersky e fornisce una visione onnicomprensiva della sicurezza di un’azienda.

Visualizzate Tutto, Sempre

✔ Affidatevi a una protezione endpoint superiore

Sperimentate una protezione senza confronti con Kaspersky XDR, basato sulla soluzione Kaspersky Endpoint Protection più collaudata e premiata del settore.

✔ Sfruttate il potere delle integrazioni

Kaspersky XDR si integra perfettamente con una vasta gamma di soluzioni di sicurezza di terze parti, consentendo di creare un ecosistema di sicurezza unificato.

✔ Approfittate di una threat intelligence leader di settore

Rimanete un passo avanti rispetto agli avversari con il nostro Kaspersky XDR arricchito da una threat intelligence leader di settore. Ottenete approfondimenti in tempo reale, tendenze globali sulle cyber threat e informazioni utili per rilevare e rispondere in modo proattivo alle minacce emergenti.

✔ Promuovete l’efficienza con l’automazione

Potenziate le vostre capacità di risposta agli incidenti con le funzionalità di automazione avanzate integrate in Kaspersky XDR. Sfruttate playbook automatizzati, flussi di lavoro intelligenti e azioni di risposta per semplificare le operazioni di sicurezza e ridurre il tempo medio di rilevamento (MTTD) e il tempo medio di risposta (MTTR).

✔ Garantite la conformità e la preparazione per la certificazione

Kaspersky XDR fornisce un supporto completo per la conformità normativa e i requisiti di certificazione. Semplificate i controlli e dimostrate il rispetto degli standard di settore attraverso la gestione centralizzata dei log ed efficienti funzionalità di reporting.

✔ Usufruite di un’assistenza premium disponibile 24 ore al giorno, 7 giorni la settimana, 365 giorni l’anno

Il nostro team dedicato di esperti di sicurezza è disponibile 24 ore su 24 per fornire supporto premium per Kaspersky XDR. Che abbiate bisogno di indicazioni, risoluzione dei problemi o assistenza proattiva, i nostri professionisti esperti sono sempre pronti ad affrontare le sfide di sicurezza in modo rapido ed efficace.

Combina la Protezione Endpoint EDR con Potenti Strumenti XDR

Kaspersky Next combina la migliore protezione degli endpoint, della posta e degli ambienti ibridi con le funzionalità di rilevamento avanzate XDR Expert.

Kaspersky Protegge Oltre 400 Milioni di Persone e 220.000 Aziende in Tutto il Mondo

Kaspersky è un’azienda globale di cybersecurity e privacy digitale che si occupa di costruire un mondo digitale più sicuro da oltre 25 anni. In questo periodo, l’azienda si è evoluta, passando dall’offerta di sicurezza per gli endpoint alla protezione completa di aziende e consumatori. Con un team di oltre 5.000 professionisti, Kaspersky continua a costruire il proprio ecosistema di cybersecurity, con l’obiettivo di soddisfare l’intera gamma di esigenze di sicurezza di organizzazioni di ogni dimensione così da garantire un futuro sicuro grazie alla cybersecurity.

La soluzione offre una visione completa della sicurezza aziendale, garantendo che nessuna potenziale minaccia passi inosservata.

Facile da implementare e gestire, Kaspersky Next XDR Expert combina la migliore protezione endpoint della categoria, la sicurezza della posta e degli ambienti ibridi con funzionalità di rilevamento avanzate, un motore di correlazione e risposte automatiche.

È possibile aggiungere connettori di terze parti per riunire tutti i dati.

Una piattaforma di sicurezza altamente adattabile progettata per team di piccole dimensioni che offre semplicità e automazione e include capacità EDR semplificate, protezione degli endpoint, scansione IoC, controlli avanzati e molto altro.

Kaspersky Next EDR Optimum tutela sia le risorse finanziarie che la vostra reputazione proteggendo le operazioni aziendali principali e consentendo futuri miglioramenti. La soluzione ideale per la costante evoluzione delle esigenze di sicurezza di qualsiasi impresa.

Una solida soluzione di sicurezza che unisce tecnologie avanzate di machine learning con l’intelligence sulle minacce senza precedenti di Kaspersky.

Kaspersky Next EDR Foundations offre una copertura multilivello per l’intero sistema IT con una protezione completa degli endpoint contro un’ampia gamma di vettori di attacco tra cui minacce fileless, exploit e rootkit.

Kaspersky Next può aiutare i team di cybersecurity più piccoli ad aggiornare le proprie capacità di incident response e a sviluppare le competenze senza un grande impegno in termini di tempo.

Le cyberminacce in aumento causano gravi danni finanziari, le minacce elusive sono economiche da implementare ma spesso comportano implicazioni costose e perdite devastanti.

41%

Quasi la metà delle aziende ritiene che il panorama delle minacce si stia evolvendo e stia crescendo più rapidamente di quanto siano in grado di reagire

64%

La maggior parte delle organizzazioni è già stata vittima di attacchi ransomware devastanti

$337.000

Il costo medio che un’azienda deve sostenere per riprendersi da una violazione distruttiva del sistema

Kaspersky protegge oltre 400 milioni di persone e 220.000 aziende in tutto il mondo.

Sono un’azienda privata internazionale del settore della cybersecurity, la cui holding ha sede nel Regno Unito.

Dal 1997 trasformano la nostra principale intelligence di sicurezza in protezione reale, garantendo la sicurezza dei clienti e dando loro la sicurezza di utilizzare le nostre tecnologie di protezione sia nella vita personale che nel lavoro.

Valutano regolarmente l’efficienza delle loro tecnologie in test indipendenti misurabili per controllarne la qualità rispetto alle minacce moderne. I risultati vengono presi in considerazione nei parametri TOP3.

Operano in 200 Paesi e territori e hanno più di 30 sedi locali. Oltre 5.000 specialisti altamente qualificati lavorano per Kaspersky

“Crediamo che tutti – dagli utenti privati alle grandi società e ai governi – dovrebbero essere in grado di proteggere ciò che più interessa loro. Che si tratti di privacy, famiglia, finanze, clienti, il successo del proprio business o infrastrutture critiche, la nostra mission è proteggere tutto questo. Ci riusciamo offrendo la nostra expertise in materia di sicurezza, lavorando fianco a fianco con le organizzazioni internazionali e le forze dell’ordine per combattere i cybercriminali, e sviluppando tecnologie, soluzioni e servizi che vi aiutano a restare protetti da ogni cyberminaccia esistente al mondo”.

– Eugene Kaspersky, CEO di Kaspersky

Leggi il Manifesto

In quanto azienda privata, Kaspersky è indipendente rispetto a considerazioni aziendali a breve termine e condizionamenti istituzionali.

L’azienda condivide esperienza, conoscenza e scoperte tecniche con la community mondiale della cybersecurity, i fornitori di soluzioni di sicurezza IT, le organizzazioni internazionali e le forze dell’ordine. Il team di ricerca di Kaspersky, diffuso a livello globale, coinvolge alcuni dei più rinomati esperti di sicurezza al mondo. L’azienda rileva e neutralizza ogni tipo di APT avanzata, a prescindere dalla provenienza e dallo scopo.

Kaspersky coopera in modo costante con organizzazioni internazionali, come l’INTERPOL, per sostenerle nella lotta a livello globale contro il cybercrime, e lavora con le forze dell’ordine in vari paesi tra cui gli Stati Uniti e all’interno dell’Unione Europea, fornendo analisi tecniche dei programmi malevoli nel corso delle indagini.

L’azienda non ha legami politici con alcun governo o paese. Kaspersky rileva e neutralizza le APT avanzate, indipendentemente dalla loro provenienza e dal loro scopo. La politica di rilevamento dei malware di Kaspersky è chiara al 100%: l’azienda è in grado di rilevare e correggere questi attacchi. Non esistono per Kaspersky malware “buoni” o “cattivi”. L’azienda è la forza trainante nella scoperta e nella divulgazione degli attacchi malware con collegamenti a governi e organizzazioni statali, così come delle campagne di cyberspionaggio di lingua russa.

Kaspersky non si scusa per il suo essere aggressivo nella battaglia contro malware e cybercriminali. L’azienda rileva e mitiga attivamente le infezioni da malware, indipendentemente dalla loro provenienza, un’attività che Kaspersky porta avanti in modo attivo da oltre 21 anni, che ha costantemente portato l’azienda a ottenere i primi posti nei test indipendenti di rilevamento dei malware.

È anche importante tenere presente che i prodotti Kaspersky rispettano i rigorosi standard del settore della cybersecurity e offrono livelli di accesso e privilegi ai sistemi che proteggono, simili a quelli di qualsiasi altro popolare vendor del mondo della sicurezza.

L’azienda offre ai consumatori la possibilità di utilizzare tecnologie e servizi per poter vivere la propria vita senza preoccuparsi dei rischi di cybersecurity. Inoltre, Kaspersky consente ai clienti aziendali di sviluppare attività di successo eliminando le preoccupazioni relative alle minacce informatiche.

L’azienda mette a disposizione degli utenti finali una gamma di prodotti per proteggere privacy, denaro e altri valori davvero importanti. Kaspersky comprende le esigenze delle piccole imprese e offre una soluzione unica a più livelli appositamente per loro, che è facile da gestire e offre una protezione efficace. L’azienda copre tutte le esigenze di cybersecurity delle grandi imprese con la sua piattaforma aziendale completa che aiuta a prevenire tutti i tipi di minacce informatiche, rilevare anche gli attacchi più sofisticati, rispondere agli incidenti di sicurezza e prevedere l’evoluzione del panorama delle minacce.

Il portfolio completo di sicurezza di Kaspersky permette di ottenere questi risultati grazie alla combinazione di competenze uniche, Threat Intelligence e machine learning che consentono di sviluppare tecnologie efficaci per rilevare, bloccare e prevenire i cyberattacchi.

In quanto azienda orientata alla tecnologia, Kaspersky investe molto in R&S per sostenere le idee innovative in cui crede. Per questo motivo, la metà dei dipendenti dell’azienda è composta da specialisti in R&S, che sviluppano e aggiornano le soluzioni Kaspersky internamente, il che è fondamentale per fornire un approccio olistico alla sicurezza.

Kaspersky raggiunge costantemente i punteggi migliori nel maggior numero di test indipendenti rispetto a qualsiasi altro fornitore.

Oggi giorno, 24 ore su 24, 7 giorni su 7, oltre 350 professionisti della cybersecurity lavorano nelle aree del massive malware, delle APT, della cybersecurity industriale e automotive, dell’IoT e altre ancora per garantire che clienti e aziende siano protetti. Gli esperti di Kaspersky hanno un’esperienza diretta nell’affrontare qualsiasi tipo di sfida di sicurezza, che riversano nelle avanzate tecnologie di protezione dell’azienda per garantire che la loro qualità sia insuperabile. Il gruppo di esperti internazionali di Kaspersky – Global Research and Analysis Team – è riconosciuto a livello globale ed è stato nominato Industry Team of the Year agli Annual Cybersecurity Awards 2020.

Kaspersky è conforme al GDPR da un punto di vista legale, tecnico e organizzativo. L’azienda desidera che i propri clienti si sentano a proprio agio con i dati che condividono. Per questo motivo, Kaspersky ha sempre offerto ai clienti la possibilità di fornire volontariamente il proprio consenso per l’invio dei dati, in base al prodotto o al servizio utilizzato e ai rispettivi consensi approvati.

Le soluzioni Kaspersky in linea con il GDPR offrono agli utenti un controllo granulare sui dati rilasciati all’azienda con queste finalità:

- Fornire la principale funzionalità del prodotto. Nella maggior parte dei casi questi dati sono elencati nel contratto di licenza con l’utente finale e nell’informativa sulla privacy.

- Aumentare l’efficacia di protezione e le prestazioni stesse dei componenti di protezione, per fornire una risposta più rapida alle nuove minacce della rete e per diminuire la probabilità di falsi positivi. Nella maggior parte dei casi questi dati sono elencati nel contratto Kaspersky Security Network (KSN).

- Offrire ai clienti soluzioni migliori e più adatte alle loro esigenze e fornire loro contenuti e comunicazioni più appropriate. Nella maggior parte dei casi questa informazione è contenuta nel Marketing Agreement.

Kaspersky crede fermamente che il GDPR rappresenti un passo avanti sia per le aziende sia per i consumatori. Con l’entrata in vigore del GDPR, le aziende devono garantire trasparenza nei principi di trattamento dei dati, aspetto che è già un pilastro fondamentale del lavoro svolto da Kaspersky. L’azienda protegge i dati dei propri clienti, dipendenti, partner e di tutti gli altri soggetti interessati da 21 anni e continuerà a farlo con la stessa diligenza.

Una delle risorse più importanti di Kaspersky nella lotta contro il cybercrime è il Global Research & Analysis Team (GReAT).

Kaspersky ha una chiara politica per il rilevamento dei malware: identificare e neutralizzare tutti gli attacchi. Non importa in quale lingua “parli” la minaccia, se sia russo, cinese, spagnolo, tedesco o inglese; per Kaspersky non esiste un malware “buono” o “cattivo”.

Il GReAT, il nostro Global Research & Analysis Team è un’élite composta da oltre 40 esperti di sicurezza, che opera da tutto il mondo e fornisce intelligence e ricerca anti-minacce leader nel settore. Il team è conosciuto per la sua capacità di scoprire e analizzare alcune delle minacce più sofisticate, tra cui diversi attacchi malware con collegamenti a governi e organizzazioni statali. Negli ultimi anni Kaspersky ha pubblicato ricerche approfondite su Flame and miniFlame, Gauss, RedOctober, NetTraveler, Icefog, Careto/The Mask, Darkhotel, Regin, Cloud Atlas, Epic Turla, Equation, 1 Duqu 2.0, Metel, Adwind, ProjectSauron, Sofacy (Fancy Bear), CozyDuke (Cozy Bear), Black Energy (Sand Worm), Lazarus, ExPetr, ShadowPad, WhiteBear, 2 Olympic Destroyer e molto altro. Per segnalare le più recenti cybercampagne dannose esaminate dal GReAT, Kaspersky ha lanciato il Targeted Cyberattack Logbook.

L’azienda non solo protegge gli utenti dalle minacce informatiche, ma li educa costantemente sulle ultime tendenze e fornisce strumenti per una navigazione sicura, soprattutto ai più giovani. Kaspersky collabora attivamente con la comunità informatica internazionale, condividendo le proprie conoscenze e risorse per sviluppare soluzioni innovative.

La collaborazione è la chiave per un futuro digitale sicuro. Kaspersky lavora a stretto contatto con partner di tutto il mondo, tra cui organizzazioni internazionali come INTERPOL, aziende leader del settore e forze dell’ordine. Insieme, condividono informazioni sulle ultime minacce, sviluppano nuove tecnologie e portano avanti iniziative congiunte per combattere il cybercrime.

Alcuni esempi di queste collaborazioni includono:

- Progetti di ricerca congiunti: Kaspersky ha collaborato con aziende come Adobe, AlienVault Labs e Microsoft per identificare e neutralizzare nuove minacce.

- Iniziative globali: Kaspersky partecipa a progetti come No More Ransom, un’iniziativa che mira a recuperare i dati crittografati dai ransomware e a combattere questi attacchi.

- Supporto alle forze dell’ordine: Kaspersky fornisce alle forze dell’ordine di tutto il mondo dati di intelligence sulle ultime attività dei criminali informatici, contribuendo a portare i cybercriminali davanti alla giustizia.

Unendo le forze, possiamo costruire un futuro digitale più sicuro per tutti.

Migliora la tua Strategia Aziendale di Cybersecurity con i Servizi di Microsoft Security per le Enterprise

Adotta funzionalità di sicurezza aziendale moderne e continua il tuo percorso di trasformazione della sicurezza. Modernizza e proteggi il patrimonio digitale con servizi end-to-end di consulenza, trasformazione e implementazione per la sicurezza. Ricevi un’analisi approfondita e aggiornata dell’ambiente, inclusa l’analisi proattiva per le minacce informatiche persistenti e i rischi per la cybersecurity.

-

Microsoft Defender XDR

Microsoft Defender XDR -

Microsoft Defender

per il Cloud -

Microsoft Defender

Microsoft Defender

per Office 365 -

Microsoft Defender

Microsoft Defender

per Endpoint -

Microsoft Defender

Microsoft Defender

per Identità -

Microsoft Defender

per IoT -

Microsoft Sentinel

-

Microsoft Defender

Microsoft Defender

Threat Intelligence -

Gestione delle Vulnerabilità

Gestione delle Vulnerabilità

di Microsoft Defender -

Microsoft Entra ID

Microsoft Entra ID -

Microsoft Entra ID

Governance -

Microsoft Entra

per ID esterno -

Microsoft Entra ID

Protection -

Microsoft Intune

-

Microsoft Priva

-

Microsoft Purview

-

Microsoft Copilot

per la Sicurezza

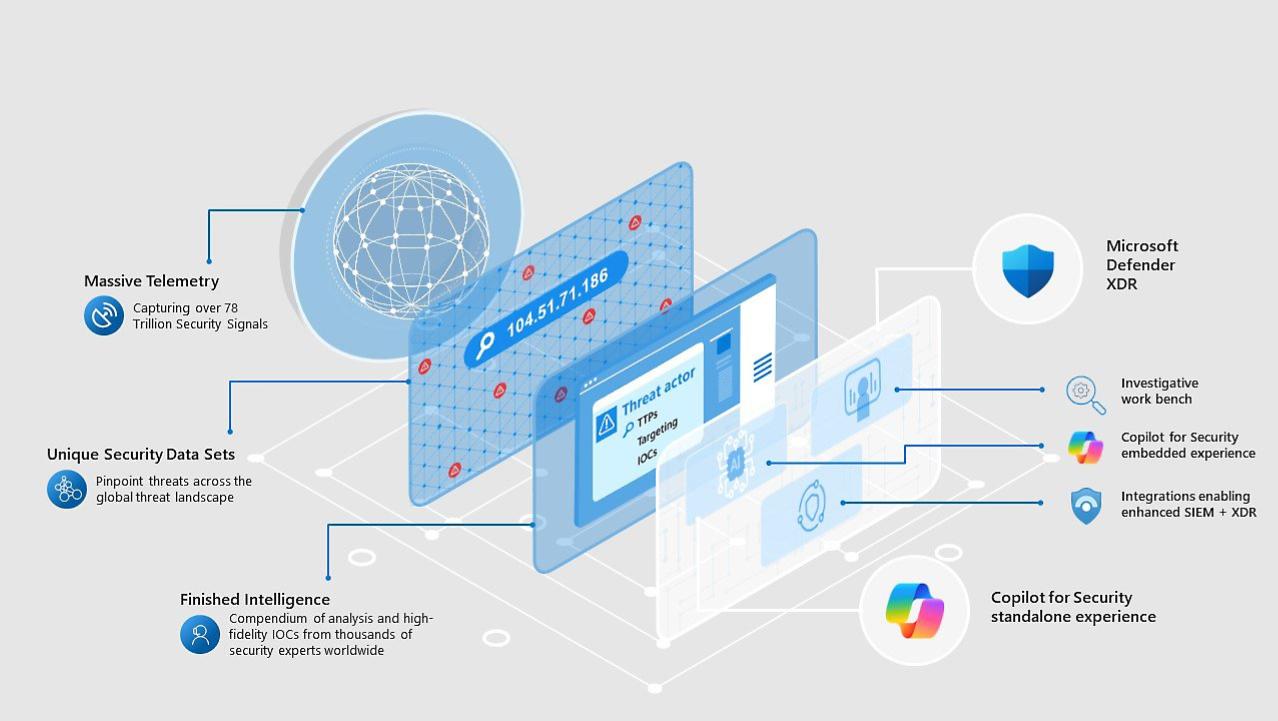

Microsoft Defender XDR

Rafforza la tua sicurezza con visibilità, indagine e risposta unificate nella catena di cyberattacchi con una soluzione basata su funzionalità di rilevamento e reazione estese (XDR) all’avanguardia.

Microsoft Defender XDR è una suite unificata di difesa aziendale pre e post-violazione che coordina in modo nativo il rilevamento, la prevenzione, l’indagine e la risposta tra endpoint, identità, posta elettronica e applicazioni per offrire una protezione integrata dagli attacchi sofisticati.

Microsoft Defender XDR consente ai team di sicurezza di proteggere e rilevare le organizzazioni usando le informazioni di altri prodotti microsoft per la sicurezza, tra cui:

- Microsoft Defender per endpoint

- Microsoft Defender per Office 365

- Microsoft Defender per identità

- Microsoft Defender for Cloud Apps

- Gestione delle vulnerabilità di Microsoft Defender

- Microsoft Defender for Cloud

- Microsoft Entra ID Protection

- Prevenzione della perdita di dati Microsoft

App Governance

Con la soluzione integrata Microsoft Defender XDR, i professionisti della sicurezza possono unire i segnali di minaccia che ognuno di questi prodotti riceve e determinare l’ambito completo e l’impatto della minaccia, il modo in cui è entrata nell’ambiente, ciò che è interessato e il modo in cui sta attualmente influenzando l’organizzazione. Microsoft Defender XDR esegue un’azione automatica per impedire o arrestare l’attacco e guarire automaticamente le cassette postali, gli endpoint e le identità utente interessati.

Potenzia l’efficacia delle operazioni SecOps con XDR

Ottieni visibilità a livello di incidente attraverso la catena di cyberattacchi con Microsoft Defender XDR (in precedenza Microsoft 365 Defender). Porta il tuo team SOC al livello successivo con l’interruzione automatica dei cyberattacchi avanzati e la risposta accelerata tra endpoint e IoT, identità ibride, posta elettronica e strumenti di collaborazione, applicazioni Software as a Service (SaaS), carichi di lavoro cloud e dati.

Endpoint

Scopri e proteggi i dispositivi di rete ed endpoint su tutte le piattaforme della tua azienda.

Identità

Gestisci e proteggi le identità ibride e semplifica l’accesso di dipendenti, partner e clienti.

App SaaS

Ottieni visibilità, controlla i dati e rileva le minacce informatiche tra i diversi servizi e app cloud.

Strumenti di collaborazione ed e-mail

Proteggi gli strumenti per la collaborazione e l’email da minacce informatiche avanzate come compromissione della posta elettronica aziendale e phishing.

Microsoft Defender per il Cloud

Aiuta a proteggere ambienti ibridi e multi-cloud con una sicurezza completa su tutto il ciclo di vita, dallo sviluppo al runtime.

Microsoft Defender per il cloud è una piattaforma di protezione per le applicazioni native del cloud (CNAPP) costituita da misure e procedure di sicurezza progettate per proteggere le applicazioni basate sul cloud da varie minacce informatiche e vulnerabilità. Microsoft Defender per il cloud combina le funzionalità di:

- Soluzione devSecOps (Development Security Operations) che unifica la gestione della sicurezza a livello di codice in ambienti multicloud e con più pipeline

- Una soluzione di gestione del comportamento di sicurezza cloud (CSPM) che illustra le azioni che è possibile eseguire per evitare violazioni

- Una piattaforma CWPP (Cloud Workload Protection Platform) con protezioni specifiche per server, contenitori, archiviazione, database e altri carichi di lavoro

Rafforza la postura di sicurezza, attiva la protezione dalle minacce informatiche e riduci il rischio lungo l’intero ciclo di vita delle applicazioni cloud su ambienti multi-cloud e ibridi.

La postura come posizione complessiva o l’atteggiamento che l’impresa si assume per proteggere i propri sistemi e dati dalle minacce informatiche. Rafforzare la postura di sicurezza significa migliorare le misure e le strategie di sicurezza per rendere più difficile per gli attaccanti compromettere i carichi di lavoro e le applicazioni.

Ottieni una sicurezza del cloud completa.

Aiuta a proteggere le tue risorse negli ambienti multi-cloud e ibridi. Scopri come Microsoft Defender per il cloud, Gestione delle autorizzazioni di Microsoft Entra, sicurezza di rete di Azure, GitHub Advanced Security e Gestione della superficie di attacco esterna di Microsoft Defender collaborano per fornire una sicurezza del cloud completa.

Proteggi gli ambienti multi-cloud e ibridi

Rafforza la postura di sicurezza, proteggi i carichi di lavoro dalle minacce informatiche moderne e sviluppa applicazioni più sicure.

Riduci i rischi con la gestione della postura di sicurezza contestuale

Ottieni piena visibilità e monitoraggio continuo nei tuoi ambienti multi-cloud e ibridi, assegna priorità ai rischi più critici con dati approfonditi contestualizzati e applica misure correttive su larga scala dal codice al cloud con flussi di lavoro predefiniti.

Aiuta a impedire, rilevare e rispondere rapidamente alle minacce informatiche

Ottieni una protezione multi-cloud completa per infrastrutture, app e dati con funzionalità di rilevamento e risposta alle minacce informatiche native del cloud.

Consolida la gestione della sicurezza per DevOps

Fornisci ai team addetti alla sicurezza una gestione della sicurezza DevOps consolidata in ambienti multi-cloud e con più pipeline per proteggere le applicazioni cloud fin da subito.

Microsoft Defender per Office 365

Contribuisci a proteggere le tue e-mail e Microsoft Teams con strumenti di protezione avanzata contro phishing, compromissione della posta elettronica aziendale, ransomware e altre minacce informatiche.

Protezione dalle minacce informatiche integrata per i tuoi strumenti di posta elettronica e per la collaborazione.

Microsoft Defender per Office 365 è un’integrazione semplice nelle sottoscrizioni di Microsoft 365 che protegge dalle minacce nella posta elettronica, nei collegamenti (URL), nei file allegati e negli strumenti di collaborazione

Sicurezza per la posta elettronica rafforzata senza compromessi

Contribuisci a proteggere la tua organizzazione dalle minacce avanzate, come gli attacchi BEC, con una sicurezza della posta elettronica che blocca automaticamente l’evoluzione dei cyberattacchi e potenzia la produttività SecOps.

Proteggi in modo completo gli strumenti per la collaborazione

Proteggiti dai nuovi attacchi di phishing che puntano gli strumenti per la collaborazione proteggendo il tuo ambiente Microsoft Teams con un’esperienza unificata per l’identificazione e la risposta.

Migliora la sicurezza con strumenti di IA e automazione leader del settore

Ottieni una precisione senza pari con funzionalità di identificazione supportate dall’IA. Comprendi meglio il panorama delle minacce informatiche e le vulnerabilità della tua organizzazione con analisi avanzate e flussi di lavoro automatizzati.

Proteggiti dagli attacchi informatici avanzati con XDR

Risopndi ai cyberattacchi sofisticati utilizzando e-mail e segnali di collaborazione come parte della strategia di rilevamento e risposta di Microsoft Defender XDR. Sfrutta rilevamenti basati sugli strumenti per trovare le minacce nell’intera catena di cyberattacchi.

Piattaforma delle operazioni per la sicurezza unificata

Proteggi il tuo patrimonio digitale con l’unica piattaforma delle operazioni per la sicurezza (SecOps) che unisce funzionalità di rilevamento e reazione estese (XDR) e informazioni di sicurezza e gestione degli eventi (SIEM).

Caratteristiche:

✔ Protezione dai cyberattacchi avanzati come compromissione della posta elettronica aziendale, spam, malware e phishing

✔ Protezione non solo della posta elettronica (app Microsoft Teams, SharePoint, OneDrive e Produttività)

✔ Protezione della posta elettronica interna

✔ Creazione di report dettagliati

✔ Ricerca avanzata minacce informatiche

✔ Analisi e risposta automatiche

✔ Formazione relativa alla simulazione dei cyberattacchi

✔ Funzionalità di Microsoft Defender XDR , quali la rilevazione tra domini e la correlazione degli incidenti

Microsoft Defender per Endpoint

Proteggi gli endpoint con il rilevamento e la risposta multipiattaforma leader di settore.

Microsoft Defender per endpoint offre un set di base di funzionalità, tra cui antimalware all’avanguardia, riduzione della superficie di cyberattacco e accesso condizionale basato sul dispositivo. In più sono disponibili i upgrade le funzionalità di rilevamento e reazione dagli endpoint, di indagine e risposta agli incidenti automatizzate, e di gestione di minacce informatiche e vulnerabilità.

Interrompi il ransomware su qualsiasi piattaforma

Applica la sicurezza degli endpoint basata su intelligenza artificiale nei dispositivi Windows, macOS, Linux, Android, iOS e IoT.

Utenti malintenzionati sofisticati con intelligenza artificiale

Arresta gli attacchi informatici come il ransomware e muoviti alla velocità delle macchine con l’IA che trasforma il settore e che amplifica i punti di forza del tuo team di sicurezza.

Migliora la prevenzione con l’intelligence globale sulle minacce informatiche

Riduci al minimo le vulnerabilità con una visione chiara della superficie di attacco informatico e degli avversari, insieme alle procedure consigliate per la prevenzione delle minacce informatiche.

Proteggi i dispositivi end-to-end

Proteggi i tuoi dispositivi Multipiattaforma e IoT con una soluzione antivirus, di rilevamento e risposta di nuova generazione completa e leader di settore alla base di Microsoft Defender XDR.

Caratteristiche:

✔ Strumenti di sicurezza unificati e gestione centralizzata

✔ Antimalware all’avanguardia

✔ Regole di riduzione della superficie di cyberattacco

✔ Controllo del dispositivo (come USB)

✔ Firewall dell’endpoint

Protezione della rete

✔ Controllo Web/blocco degli URL in base alla categoria

✔Accesso condizionale basato sul dispositivo

✔ Accesso alla cartella controllato

✔ API, connettore SIEM, intelligence sulle minacce personalizzata

✔ Controllo dell’applicazione

✔ Rilevamento e reazione dagli endpoint

✔ Tecniche di inganno

✔ Indagine e correzione automatizzate

✔Gestione delle minacce informatiche e delle vulnerabilità

✔ Threat intelligence (analisi delle minacce informatiche)

✔ Sandbox (analisi approfondita)

✔ Notifiche di attacco endpoint

Microsoft Defender per Identità

Rileva e rispondi alle minacce informatiche di identità avanzate nell’intera organizzazione.

Microsoft Defender per identità è una soluzione di sicurezza basata sul cloud che consente di proteggere il monitoraggio delle identità nell’organizzazione.

Defender per identità è completamente integrato con Microsoft Defender XDR e sfrutta i segnali provenienti sia da Active Directory locale che dalle identità cloud per facilitare l’identificazione, il rilevamento e l’analisi delle minacce avanzate dirette all’organizzazione.

Distribuire Defender per identità per aiutare i team di SecOp a offrire una soluzione di rilevamento delle minacce alle identità (ITDR) moderna in ambienti ibridi, tra cui:

- Prevenire violazioni, usando valutazioni proattive del comportamento di sicurezza delle identità

- Rilevare le minacce usando l’analisi in tempo reale e l’intelligence dei dati

- Analizzare le attività sospette, usando informazioni sugli eventi imprevisti chiari e interattivi

- Rispondere agli attacchi, usando la risposta automatica alle identità compromesse

Defender per identità era precedentemente noto come Azure Advanced Threat Protection (Azure ATP).

Protezione dell’identità e sicurezza

Usa Defender per identità per consentire ai team addetti alle operazioni di sicurezza di gestire i rischi legati all’identità e di individuare le minacce informatiche avanzate basate sull’identità.

Riduci la superficie dei cyberattacchi

Comprendi il tuo panorama di identità per ridurre al minimo l’esposizione ai cyberattacchi basati sull’identità.

Rilevamento in tempo reale

Individua le minacce informatiche alle identità in tempo reale grazie agli avvisi e ai rilevamenti preconfigurati per i modelli di cyberattacco comuni ed emergenti.

Analizza le minacce informatiche in base al contesto

Metti in relazione gli avvisi di identità con i segnali provenienti da Microsoft Defender XDR per una visibilità a livello di incidente.

Rispondi alle minacce informatiche in modo completo

Agisci immediatamente in caso di identità compromesse o utilizza regole di rilevamento personalizzate per automatizzare le attività di risposta adatte alle esigenze della tua organizzazione.

Microsoft Defender per IoT

Scopri le risorse in tempo reale, la gestione delle vulnerabilità e la protezione dalle minacce informatiche per la tua infrastruttura IoT (Internet delle cose) e industriale, come i sistemi di controllo industriale (ICS) e la tecnologia operativa (OT).

Internet delle cose (IoT) supporta miliardi di dispositivi connessi che usano entrambi reti OT (Operational Technology) e reti IoT. I dispositivi e le reti IoT/OT vengono spesso creati usando protocolli specializzati e possono classificare in ordine di priorità le sfide operative rispetto alla sicurezza.

Quando i dispositivi IoT/OT non possono essere protetti da sistemi di monitoraggio della sicurezza tradizionali, ogni nuova ondata di innovazione aumenta il rischio e le possibili superfici di attacco tra i dispositivi IoT e le reti OT.

Microsoft Defender per IoT è una soluzione di sicurezza unificata creata in particolare per identificare i dispositivi IoT e OT, le vulnerabilità e le minacce. Usa Defender per IoT per proteggere l’intero ambiente IoT/OT, inclusi i dispositivi esistenti che potrebbero non avere agenti di sicurezza predefiniti.

Defender per IoT offre funzionalità di monitoraggio a livello di rete senza agente e si integra entrambi con strumenti industriale e Centro operazioni per la sicurezza (SOC).

Sicurezza completa per IoT e ICS/OT

Accelera la trasformazione digitale con una sicurezza completa per IoT e ICS/OT.

Visibilità in base al contesto

Ottieni una panoramica dettagliata del tuo ambiente con visibilità completa di tutte le risorse IoT e OT e un contesto dettagliato su ogni dispositivo, ad esempio comunicazione, protocolli e comportamenti.

Gestione della postura di sicurezza basata sul rischio

Gestisci la postura di sicurezza e riduci la superficie dei cyberattacchi con un approccio basato sul rischio.

Rilevamento delle minacce informatiche con analisi del comportamento

Accelera la risposta agli incidenti con una visione unificata dei cyberattacchi, compresi quelli che iniziano sulla rete IT e si estendono attraverso ambienti OT e reti critiche sensibili.

Le funzionalità e l’intelligence sulle minacce informatiche di Defender per IoT soddisfano le esigenze di sicurezza IoT delle organizzazioni in tutti i principali settori.

Defender per IoT protegge sia i dispositivi IoT aziendali (eIoT) che i dispositivi OT

IoT aziendale (eIoT)

L’eIoT comprende stampanti, scanner, fotocamere, Smart TV, telefoni VoIP e altri dispositivi appositamente creati per ottimizzare i processi aziendali.

Tecnologia operativa (OT)

La tecnologia operativa (OT) comprende sistemi di controllo e acquisizione dati (SCADA), dispositivi di sistema di controllo distribuito (DCS), controlli logici programmabili (PLC), unità terminali remote (RTU), interfacce uomo-macchina (HMI), contatori intelligenti e altri sistemi che sostengono le infrastrutture critiche e i processi di sistema.

Microsoft Sentinel

Individua e arresta le minacce informatiche in tutta l’azienda con l’analisi di sicurezza intelligente.

Microsoft Sentinel è un sistema SIEM nativo del cloud e scalabile che offre una soluzione intelligente e completa per l’orchestrazione SIEM e la sicurezza, l’automazione e la risposta (SOAR). Microsoft Sentinel offre il rilevamento delle minacce informatiche, l’indagine, la risposta e la ricerca proattiva, con una visione panoramica dell’intera azienda.

Microsoft Sentinel incorpora anche servizi di Azure collaudati, come Log Analytics e App per la logica, e arricchisce l’indagine e il rilevamento con l’intelligenza artificiale. Usa il flusso di intelligence sulle minacce di Microsoft ma consente anche di usare la propria intelligence sulle minacce.

È possibile usare Microsoft Sentinel per alleviare il carico associato ad attacchi sempre più sofisticati, volume crescente degli avvisi e lunghi tempi di risoluzione. Questo articolo illustra le funzionalità principali di Microsoft Sentinel.

Microsoft Sentinel eredita le procedure di antimanomissione e immutabilità di Monitoraggio di Azure. Anche se Monitoraggio di Azure è una piattaforma dati di sola accodamento, include il provisioning per eliminare i dati a scopo di conformità.

Accelera i tempi con Microsoft Sentinel e Defender XDR, una piattaforma per le operazioni per la sicurezza (SecOps) che riunisce le funzionalità di rilevamento e reazione estese (XDR) e di informazioni di sicurezza e gestione degli eventi (SIEM).

Crea SecOps di nuova generazione

Scopri le minacce informatiche più sofisticate e rispondi in modo efficace con una soluzione SIEM semplice e potente, basata sul cloud e arricchita dall’intelligenza artificiale.

Contribuisci alla protezione del patrimonio digitale

Proteggi maggiormente il tuo patrimonio digitale con una copertura scalabile e integrata per un’azienda ibrida, multi-cloud e multi-piattaforma.

Fornisci strumenti utili ai tuoi team di sicurezza

Ottimizza il tuo centro operativo di sicurezza (SOC) con un’intelligenza artificiale avanzata, un’esperienza di sicurezza di livello mondiale e un’intelligence completa sulle minacce.

Rileva, analizza e rispondi in modo efficace

Gioca d’anticipo sulle minacce informatiche in evoluzione con un set unificato di strumento per monitorare, gestire e rispondere agli incidenti.

Riduci il costo totale di proprietà

Attività iniziali più veloci con la riduzione dell’infrastruttura e della manutenzione con una soluzione SaaS (software come un servizio) nativa del cloud.

Microsoft Defender Threat Intelligence

Smaschera e neutralizza gli hacker e le minacce informatiche come il ransomware.

Microsoft Defender Threat Intelligence (Defender TI) è una piattaforma che semplifica la valutazione, la risposta agli eventi imprevisti, la ricerca delle minacce, la gestione delle vulnerabilità e i flussi di lavoro degli analisti di intelligence sulle minacce durante l’analisi dell’infrastruttura delle minacce e la raccolta di informazioni sulle minacce. Con le organizzazioni di sicurezza che si occupano di una quantità sempre crescente di informazioni e avvisi all’interno del proprio ambiente, è importante avere un’analisi delle minacce una piattaforma di intelligence che consenta valutazioni accurate e tempestive degli avvisi.

Gli analisti dedicano molto tempo all’individuazione, alla raccolta e all’analisi dei dati, anziché concentrarsi su ciò che aiuta effettivamente la propria organizzazione a difendersi, derivando informazioni dettagliate sugli attori tramite analisi e correlazione. Spesso questi analisti devono passare a più repository per ottenere i set di dati critici necessari per valutare un dominio, un host o un indirizzo IP sospetto. I dati DNS, le informazioni WHOIS, il malware e i certificati SSL forniscono un contesto importante agli indicatori di compromissione, ma questi repository sono ampiamente distribuiti e non sempre condividono una struttura di dati comune.

Questa ampia distribuzione di repository rende difficile per gli analisti assicurarsi di disporre di tutti i dati rilevanti di cui hanno bisogno per effettuare una valutazione corretta e tempestiva dell’infrastruttura sospetta. Anche l’interazione con questi set di dati può risultare complessa e il pivot tra questi repository richiede molto tempo e svuota le risorse dei gruppi di operazioni di sicurezza che devono costantemente riritizzare le attività di risposta.

Gli analisti dell’intelligence sulle minacce faticano a bilanciare un’ampiezza di inserimento dell’intelligence sulle minacce con l’analisi delle quali l’intelligence sulle minacce rappresenta le più grandi minacce per l’organizzazione e/o il settore. Nella stessa ampiezza, gli analisti di intelligence sulle vulnerabilità combattono la correlazione dell’inventario degli asset con le informazioni CVE (Common Vulnerabilities and Exposures) per dare priorità all’analisi e alla correzione delle vulnerabilità più critiche associate all’organizzazione.

Microsoft reinventa il flusso di lavoro degli analisti sviluppando Defender TI, che aggrega e arricchisce le origini dati critiche e le visualizza in un’interfaccia innovativa e facile da usare in cui gli utenti possono correlare gli indicatori di compromissione (IOC) con articoli correlati, profili attore e vulnerabilità. Defender TI consente inoltre agli analisti di collaborare con altri utenti con licenza TI di Defender all’interno del tenant per le indagini.

Smaschera gli hacker

maschera ed elimina le moderne minacce informatiche e la loro infrastruttura usando l’intelligence sulle minacce dinamica.

Indentificare gli utenti malintenzionati e i loro strumenti

Comprendi i tuoi avversari e le loro infrastrutture online per identificare le potenziali esposizioni alle minacce informatiche usando una mappa completa di Internet.

Accelera il rilevamento delle minacce informatiche e le correzioni

Scopri l’ambito completo di un attacco informatico. Scopri quali strumenti usano gli antagonisti online, impedisci l’accesso a tutte le macchine e le entità note degli hacker e blocca indirizzi IP o domini in modo costante.

Migliora i tuoi strumenti e i flussi di lavoro di sicurezza

Estendi la copertura e la visibilità degli investimenti attuali in materia di sicurezza. Ottieni più contesto e informazioni sulle minacce informatiche con Microsoft Defender XDR, Microsoft Sentinel e Microsoft Security Copilot.

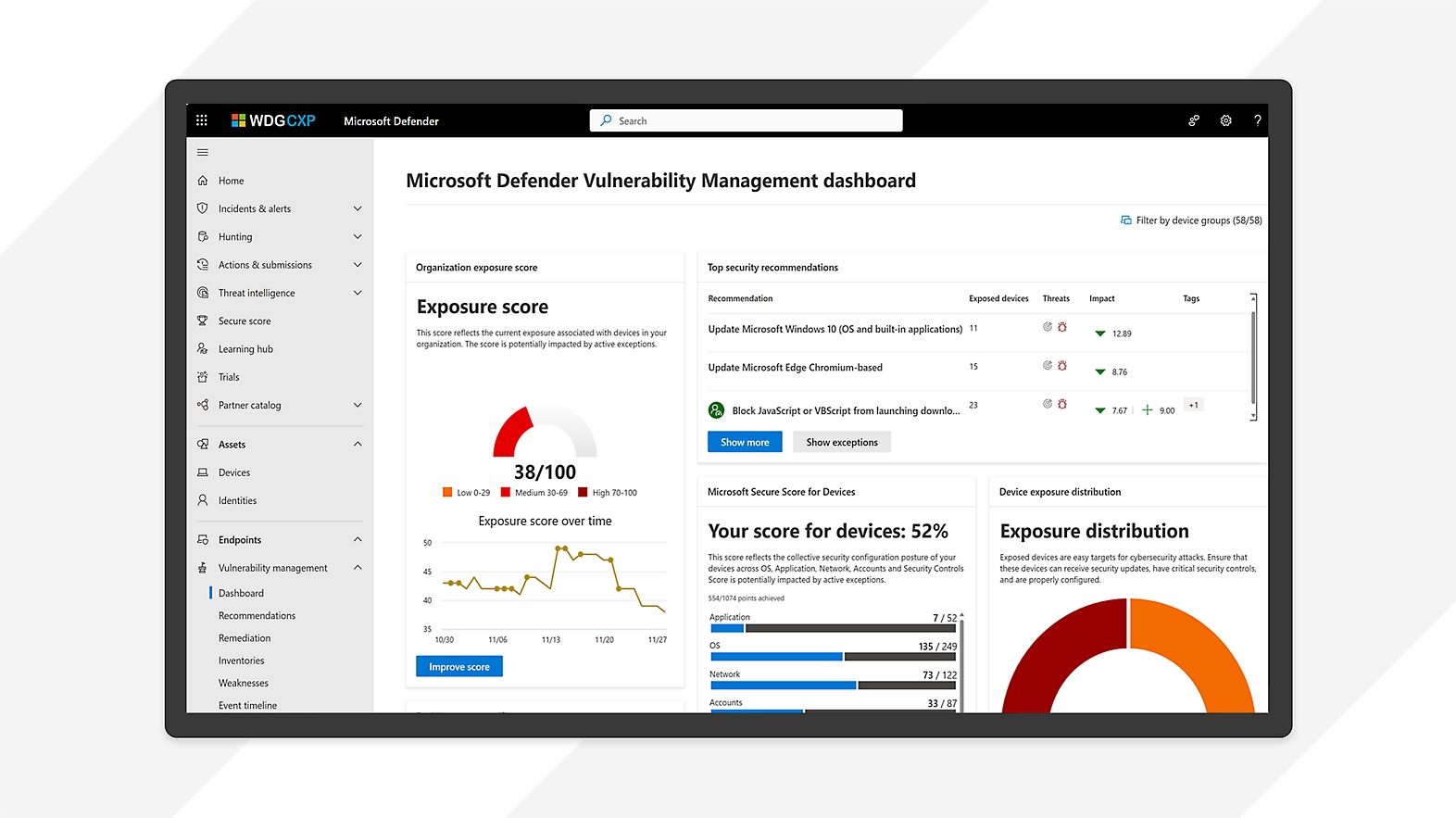

Gestione delle Vulnerabilità di Microsoft Defender

Riduci le minacce di cybersecurity con un approccio basato sul rischio alla gestione delle vulnerabilità

La riduzione del rischio informatico richiede una gestione completa delle vulnerabilità basata sui rischi per identificare, valutare, correggere e tenere traccia di tutte le vulnerabilità più importanti tra gli asset più critici, il tutto in un’unica soluzione.

Defender Vulnerability Management offre visibilità degli asset, valutazioni intelligenti e strumenti di correzione predefiniti per dispositivi Windows, macOS, Linux, Android, iOS e di rete. Usando l’intelligence sulle minacce Microsoft, le stime della probabilità di violazione, i contesti aziendali e le valutazioni dei dispositivi, Defender Vulnerability Management assegna priorità in modo rapido e continuo alle principali vulnerabilità degli asset più critici e fornisce raccomandazioni sulla sicurezza per attenuare i rischi.

Gestione delle minacce in base al rischio

Riduci il rischio con la valutazione continua delle vulnerabilità, l’assegnazione delle priorità in base al rischio e la correzione.

Scopri e monitora le risorse continuamente

Elimina la necessità di eseguire scansioni periodiche con il monitoraggio continuo e gli avvisi. Rileva il rischio anche quando gli endpoint non sono connessi alla rete aziendale.

Concentrati sulle questioni importanti

Assegna la priorità alle vulnerabilità principale delle tue risorse più critiche usando Microsoft Threat Intelligence, previsioni della probabilità di violazione e i contesti aziendali.

Monitora e mitiga i rischi con facilità

Colma il gap tra i team di sicurezza e IT per rimediare facilmente alle vulnerabilità con raccomandazioni contestuali solide, flussi di lavoro integrati e funzionalità di blocco delle applicazioni per semplificare la protezione.

Ottieni una copertura completa

Usa analisi basate su agenti o senza agente in carichi di lavoro cloud, server, contenitori ed endpoint con supporto per Windows, Linux, macOS, iOS e Android.

Microsoft Entra ID

Accesso sicuro per un mondo connesso.

Proteggi le identità e gli accessi a qualsiasi risorsa con una famiglia di soluzioni di accesso alla rete e identità multi-cloud.

Microsoft Entra ID è un servizio di gestione delle identità e degli accessi basato sul cloud che i dipendenti possono usare per accedere alle risorse esterne. Alcuni esempi di risorse esterne includono Microsoft 365, il portale di Azure e migliaia di altre applicazioni SaaS.

Microsoft Entra ID consente loro anche di accedere a risorse interne, come le app nell’Intranet aziendale, e a tutte le app cloud sviluppate per l’organizzazione. Per informazioni su come creare un tenant, vedere Avvio rapido: Creare un nuovo tenant in Microsoft Entra ID.

Grazie alla centralizzazione della protezione di identità e accessi, adesso è davvero facile proteggere i tuoi dati digitali.

Proteggi l’accesso a qualsiasi app o risorsa ovunque

Sfrutta i controlli adattivi delle identità e degli accessi alla rete per proteggere l’accesso a qualsiasi app o risorsa per ogni utente o carico di lavoro digitale in tutto l’ambiente.

Proteggi e verifica tutte le identità

Implementa criteri di sicurezza coerenti per ogni utente (dipendenti, personale sul campo, clienti, partner), nonché per app, dispositivi e carichi di lavoro su ambienti multi-cloud e ibridi.

Fornisci solo il livello di accesso necessario

Scopri e riorganizza le autorizzazioni, gestisci i cicli di vita degli accessi e garantisci l’accesso con privilegi minimi per ogni identità.

Semplifica l’esperienza utente

Riduci i problemi relativi all’IT e migliora l’esperienza del personale ibrido con accesso diretto a qualsiasi risorsa, Single Sign-On, gestione self-service degli utenti e flussi di lavoro del ciclo di vita automatizzati.

La Famiglia di prodotti Microsoft Entra offre un accesso utente Zero Trust unificato, consentendo ai dipendenti di accedere in modo sicuro a qualsiasi applicazione cloud e locale, con privilegi minimi, tra reti pubbliche e private all’interno e all’esterno del perimetro aziendale. La Famiglia di prodotti Microsoft Entra combina accesso alla rete, protezione delle identità, governance e soluzioni di verifica delle identità. Azure Active Directory ora è Microsoft Entra ID

Caratteristiche:

- Unifica l’accesso condizionale

- Assicurati l’accesso con privilegi minimi

- Migliore esperienza utente

- Modernizza l’infrastruttura locale

Microsoft Entra ID Governance

Garantisce automaticamente che le persone giuste abbiano accesso alle app giuste al momento giusto.

Microsoft Entra ID Governance è una soluzione di governance delle identità che consente alle organizzazioni di migliorare la produttività, rafforzare la sicurezza e soddisfare più facilmente i requisiti normativi e di conformità. È possibile usare Microsoft Entra ID Governance per garantire automaticamente che le persone giuste abbiano l’accesso corretto alle risorse appropriate, con l’automazione dei processi di identità e accesso, la delega ai gruppi aziendali e una maggiore visibilità. Con le funzionalità incluse in Microsoft Entra ID Governance, insieme a quelle nei prodotti Microsoft Entra, Microsoft Security e Microsoft Azure correlati, è possibile attenuare i rischi di identità e accesso proteggendo, monitorando e controllando l’accesso agli asset critici.

In particolare, Microsoft Entra ID Governance aiuta le organizzazioni a risolvere queste quattro questioni chiave, per l’accesso tra servizi e applicazioni sia locale che nei cloud:

- Quali utenti hanno accesso a quali risorse?

- In che modo questi utenti usano l’accesso?

- Sono presenti controlli organizzativi per la gestione dell’accesso?

- I revisori possono verificare che i controlli funzionino in modo efficace?

Con Microsoft Entra ID Governance è possibile implementare gli scenari seguenti per dipendenti, partner commerciali e fornitori:

- Governance del ciclo di vita delle identità

- Gestire il ciclo di vita dell’accesso

- Accesso sicuro con privilegi per l’amministrazione

La governance delle identità aumenta la produttività dei dipendenti e aiuta a rispettare i requisiti di conformità e normativi.

Microsoft Entra per ID Esterno

Proteggi l’accesso alle applicazioni da parte di clienti e collaboratori aziendali.

Microsoft Entra per ID esterno combina potenti soluzioni per lavorare con persone esterne all’organizzazione. Con le funzionalità di ID esterno, è possibile consentire alle identità esterne di accedere in modo sicuro alle app e alle risorse. Sia che si stia lavorando con partner esterni, consumer o clienti aziendali, gli utenti possono portare le proprie identità. Queste identità possono spaziare dagli account aziendali o governativi ai provider di identità social, come Google o Facebook.

Abilita l’organizzazione per proteggere e gestire tutte le identità esterne con una soluzione completa di gestione delle identità e degli accessi dei clienti (CIAM).

Abilita l’autenticazione avanzata

Applica i criteri di accesso condizionale e l’autenticazione a più fattori per evitare accessi rischiosi e proteggere le credenziali utente.

Progetta esperienze utente personalizzate

Personalizza configurazioni, componenti e personalizzazione. Migliora la funzionalità dell’applicazione e il riconoscimento del marchio.

Scalabilità su una piattaforma affidabile

Raggiungi la scalabilità e le prestazioni desiderate con tempi di risposta soddisfacenti per accesso e autenticazione, a prescindere dal traffico.

Semplifica la collaborazione

Condividi in modo sicuro app e servizi con utenti guest di altre organizzazioni e mantieni il controllo sui dati aziendali.

Gestisci le identità esterne

Gestisci il ciclo di vita delle identità e degli accessi ed esamina i diritti di accesso per i collaboratori che accedono alle risorse dell’organizzazione’.

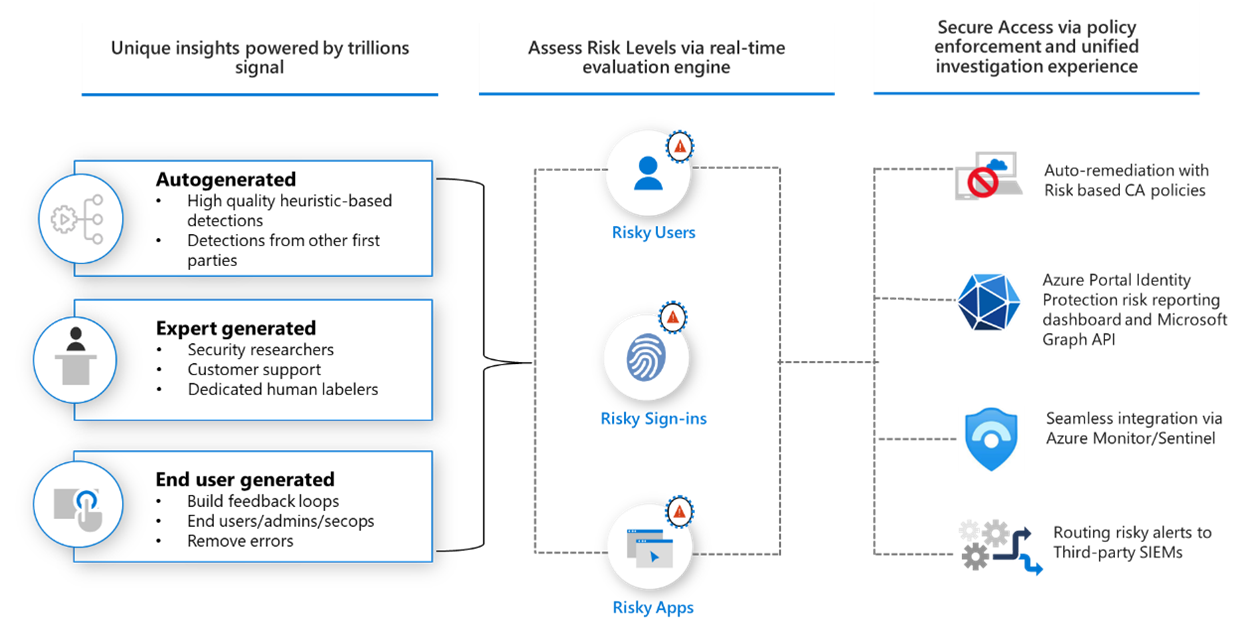

Microsoft Entra ID Protection

Blocca l’acquisizione dell’identità in tempo reale.

Microsoft Entra ID Protection consente alle organizzazioni di rilevare, analizzare e correggere i rischi basati sull’identità. Questi rischi basati sull’identità possono essere poi inseriti in strumenti come l’accesso condizionale per prendere decisioni relative agli accessi oppure inviati a uno strumento per informazioni di sicurezza e gestione degli eventi (SIEM, Security Information and Event Management) per ulteriori indagini e per la correlazione.

Immagina un nuovo modo di proteggere gli accessi con Microsoft Entra

Microsoft Entra ID Protection sfrutta il machine learning avanzato per identificare i rischi di accesso e il comportamento insolito degli utenti per bloccare, gestire, limitare o consentire l’accesso.

Previeni la compromissione delle identità

Estendi i criteri di accesso adattivi basati sul rischio per proteggerti dagli utenti malintenzionati.

Proteggiti dal furto delle credenziali

Proteggi l’accesso sensibile con metodi di autenticazione a garanzia elevata.

Approfondisci i dati analitici sulla postura di sicurezza

Esporta l’intelligenza in qualsiasi strumento SIEM (Security Information and Event Management) e XDR (eXtended Detection and Response) Microsoft o di terzi per ulteriori indagini.

Microsoft Intune

Ottieni una gestione degli endpoint unificata basata sul cloud per la tua organizzazione. Il tuo centro di comando per la gestione degli endpoint.

La necessità delle organizzazioni di supportare forze lavoro ibride e che lavorano in remoto impone loro di sapere gestire i diversi dispositivi usati per accedere alle risorse aziendali. I dipendenti e gli studenti hanno l’esigenza di collaborare e lavorare ovunque, nonché di accedere e connettersi in modo sicuro a tali risorse. Gli amministratori devono riuscire a proteggere i dati aziendali, gestire l’accesso degli utenti finali e fornire loro supporto ovunque lavorino.

Usare Microsoft Intune per affrontare queste sfide e svolgere queste attività.

Microsoft Intune è una soluzione di gestione degli endpoint basata sul cloud. Gestisce l’accesso degli utenti e semplifica la gestione di app e un’ampia gamma di dispositivi, inclusi i dispositivi mobili, i computer desktop e gli endpoint virtuali.

Migliora la gestione degli endpoint e proteggi in modo efficace dati e dispositivi, il tutto a un costo totale di proprietà più basso.

Semplifica la gestione degli endpoint

Unifica le soluzioni e i flussi di lavoro di gestione degli endpoint in un’unica posizione, riducendo la complessità per le operazioni IT e di sicurezza.

Rafforza la sicurezza

Garantisci l’integrità dispositivi e la conformità usando i segnali di Microsoft Security e le funzionalità avanzate di gestione degli endpoint per ridurre le minacce informatiche e proteggere i dati aziendali.

Riduci i costi complessivi

Incrementa l’efficienza consolidando i fornitori e risparmia di più con licenze efficienti in termini di costi. Migliora la produttività e le prestazioni degli utenti finali tra più dispositivi.

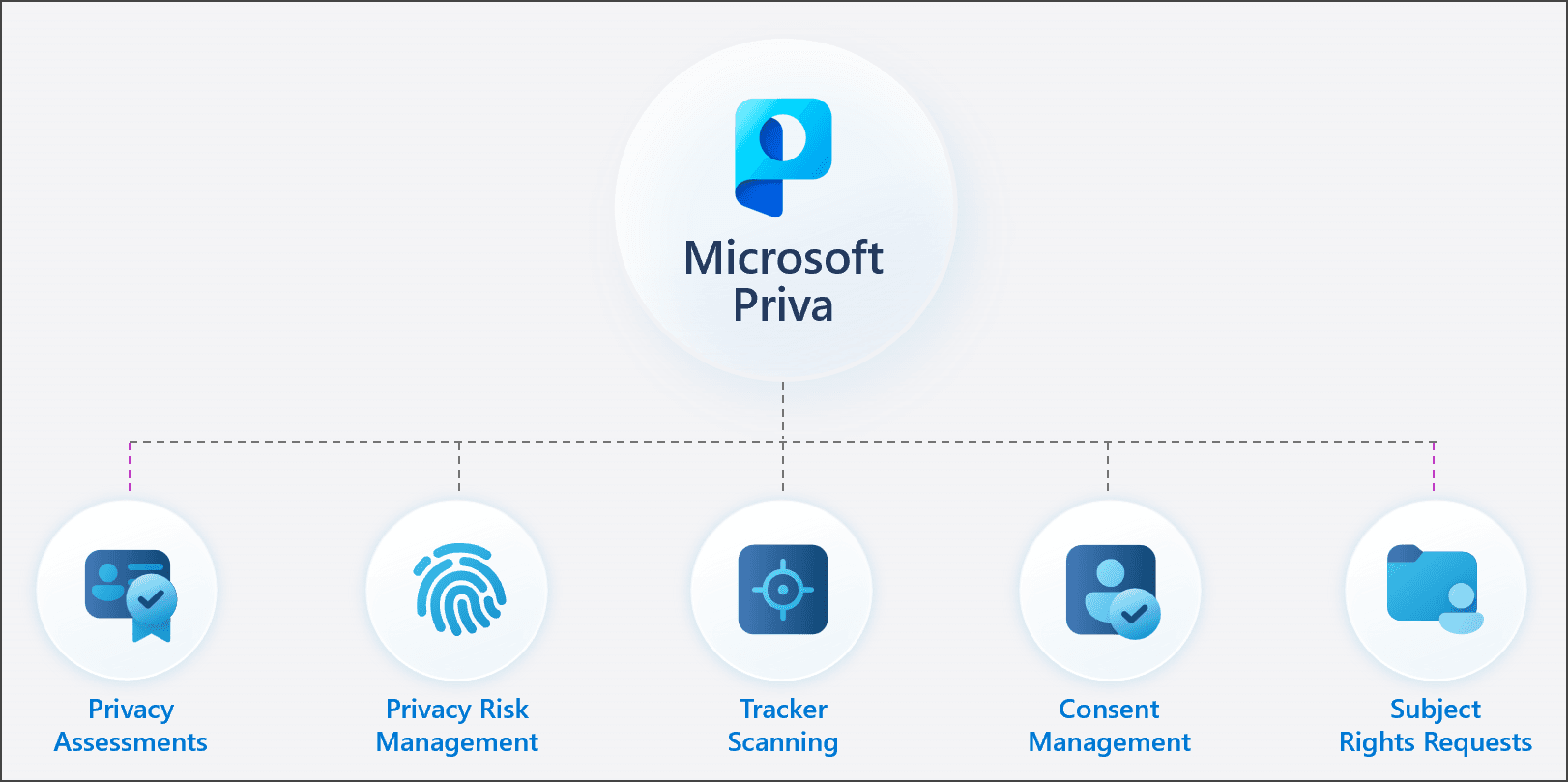

Microsoft Priva

Migliora il tuo comportamento di privacy, mantieni privati i dati dei clienti e semplifica i processi di conformità.

Oggi la privacy è un aspetto centrale per le organizzazioni e i consumatori e le preoccupazioni per il modo in cui vengono gestiti i dati personali sono in costante aumento. Per soddisfare i requisiti normativi e rafforzare la fiducia dei clienti, le organizzazioni devono adottare una posizione “privacy per impostazione predefinita” e consentire agli utenti di avere il controllo sui propri dati. Soluzioni affidabili per la privacy sono essenziali non solo per garantire l’adesione alle normative, ma anche per coltivare una cultura di trasparenza, responsabilità e rispetto della privacy degli utenti.

Microsoft Priva è un set di soluzioni che supportano le operazioni sulla privacy nell’intero panorama dei dati di un’organizzazione. Insieme, queste soluzioni aiutano l’organizzazione:

- Consolidare la protezione della privacy in tutto il panorama dei dati.

- Standardizzare la conformità e semplificare l’adesione alle normative.

- Incoraggia una maggiore fiducia degli utenti, accelera la trasformazione digitale e riduci i rischi per la privacy.

Grazie alla potenza della famiglia Microsoft Priva, le organizzazioni possono automatizzare la gestione, la definizione e il monitoraggio delle operazioni sulla privacy su vasta scala per garantire che i dati personali rimangano privati, sicuri e conformi alle normative.

Semplifica la gestione della privacy

Modernizza il programma per la privacy con una piattaforma scalata per soddisfare le tue esigenze di conformità in continua evoluzione.

Consolida le operazioni di privacy dei dati

Automatizza i processi di protezione della privacy dei dati in ambienti locali, ibridi e multi-cloud.

Standardizza e semplifica la conformità

Crea un approccio standardizzato utilizzando modelli di processo relativi alla privacy personalizzabili e modelli conformi alle esigenze aziendali.

Accelera la trasformazione digitale e attenua i rischi

Connettiti alla piattaforma dati per garantire che i dati dei clienti rimangano privati.

Soluzioni Priva

La famiglia di soluzioni Microsoft Priva consente all’organizzazione di automatizzare la gestione, la definizione e il monitoraggio delle procedure per la privacy su vasta scala per garantire che i dati personali rimangano privati, sicuri e conformi alle normative.

- Gestione del consenso

- Valutazioni della privacy

- Richieste di diritti degli interessati per dati al di fuori di Microsoft 365

- Analisi del tracciatore

- Gestione dei rischi per la privacy

- Richieste di diritti degli interessati per i dati all’interno di Microsoft 365

Microsoft Purview

Proteggi e controlla l’intero patrimonio dati.

Microsoft Purview è un set completo di soluzioni che aiutano la tua organizzazione a gestire, proteggere e aggiornare i dati, ovunque si trovino. Le soluzioni Microsoft Purview offrono una copertura integrata e contribuiscono a risolvere la frammentazione dei dati tra le organizzazioni, la mancanza di visibilità che ostacola la protezione e la governance dei dati, e la scarsa definizione in merito ai ruoli di gestione IT tradizionali.

Microsoft Purview combina le soluzioni di governance dei dati e le soluzioni e servizi di Microsoft 365 Compliance in una piattaforma unificata per aiutare le organizzazioni:

- Ottenere visibilità dei dati nell’organizzazione

- Proteggere e gestire i dati sensibili per tutto il ciclo di vita, ovunque si trovino

- Gestire facilmente i dati in modo innovativo e completo

- Gestire i rischi relativi ai dati critici e i requisiti normativi.

Proteggi i dati con un approccio unificato

Microsoft Purview riduce i rischi e la complessità con soluzioni unificate di sicurezza, governance e conformità dei dati per l’era dell’intelligenza artificiale.

Ottieni una protezione completa dei dati

Scopri, proteggi e regolamenta il tuo patrimonio di dati con le migliori soluzioni di governance e sicurezza dei dati, oltre a informazioni dettagliate di utilità pratica per una postura complessiva migliore.

Abilitare la conformità e la privacy

Analizza, attenua e intervieni per rispettare in modo efficiente le normative aziendali e regionali.

Progettato per proteggere l’innovazione basata su intelligenza artificiale

Applica i principi dell’intelligenza artificiale responsabile a dati, modelli, richieste e risposte.

Microsoft Purview offre un set solido e coordinato di soluzioni per la sicurezza dei dati che consentono di individuare e proteggere le informazioni sensibili. Le soluzioni includono:

- Prevenzione della perdita dei dati di Microsoft Purview

- Barriere informative di Microsoft Purview

- Microsoft Purview Information Protection

- Gestione dei rischi insider di Microsoft Purview

- Microsoft Purview Privileged Access Management

Microsoft Copilot per la Sicurezza

Proteggi in base alla velocità e alla scalabilità dell’intelligenza artificiale con un assistente generativo basato su intelligenza artificiale che annuncia la disponibilità generale di Copilot for Security.

Microsoft Security Copilot (Security Copilot) è una soluzione di sicurezza generativa basata su intelligenza artificiale che consente di aumentare l’efficienza e le funzionalità dei difensori per migliorare i risultati di sicurezza a velocità e scalabilità della macchina.

Security Copilot offre un linguaggio naturale, esperienza copilota assistiva. Security Copilot aiuta a supportare i professionisti della sicurezza in vari scenari end-to-end, ad esempio la risposta agli eventi imprevisti, la ricerca delle minacce, la raccolta di informazioni, la gestione della postura e altro ancora. Per altre informazioni, vedere Security Copilot casi d’uso principali.

Video dimostrativo di Microsoft 365 Copilot

Progettato tenendo presente l’integrazione, Security Copilot offre un’esperienza autonoma e si integra perfettamente con i prodotti nel portfolio Microsoft Security. Security Copilot si integra con prodotti come Microsoft Defender XDR, Microsoft Sentinel, Microsoft Intune, Microsoft Entra e altri servizi di terze parti come Red Canary e Jamf. Per altre informazioni, vedere esperienze Security Copilot.

La soluzione sfrutta tutta la potenza dell’architettura OpenAI per generare una risposta a una richiesta dell’utente usando plug-in specifici della sicurezza, tra cui informazioni specifiche dell’organizzazione, origini autorevoli e intelligence globale sulle minacce. Usando i plug-in come origini dei punti dati, i professionisti della sicurezza hanno una visibilità più ampia delle minacce e acquisiscono più contesto. I risponditori di eventi imprevisti hanno anche l’opportunità di estendere le funzionalità della soluzione.

Microsoft è un Leader Riconosciuto nel Settore della Cybersecurity

Proteggi il tuo futuro con la piattaforma di sicurezza end-to-end AI-first. Inizia a usare le risorse, le competenze e la community per adottare Microsoft Security.

Proteggi le tue app, i tuoi dati, i tuoi endpoint e le tue identità usando l’intelligence sulle minacce leader del settore e strumenti solidi per ambienti multicloud e multipiattaforma.

Microsoft è un leader globale nella cybersecurity, impegnato a costruire un mondo digitale più sicuro. Con oltre 35 anni di esperienza nel settore, Microsoft offre soluzioni di sicurezza avanzate che proteggono miliardi di utenti e organizzazioni in tutto il mondo.

Grazie a un team di oltre 8.500 esperti di sicurezza1, Microsoft utilizza tecnologie all’avanguardia come l’intelligenza artificiale e l’analisi comportamentale per rilevare e prevenire minacce in tempo reale. L’ecosistema di sicurezza di Microsoft include strumenti come Microsoft Defender, Azure Security Center e Microsoft Sentinel, progettati per soddisfare le esigenze di sicurezza di aziende di ogni dimensione.

Con un impegno costante verso l’innovazione e la protezione dei dati, Microsoft continua a guidare il settore della cybersecurity, garantendo un futuro digitale sicuro per tutti.

Nel 2024, il costo globale del cybercrimine è stimato a 9,5 trilioni di dollari, con un aumento del 15% annuo previsto fino al 20253. Inoltre, il 72,7% delle organizzazioni ha subito attacchi ransomware nel 2023. Con un impegno costante verso l’innovazione e la protezione dei dati, Microsoft continua a guidare il settore della cybersecurity, garantendo un futuro digitale sicuro per tutti.

In un’era in cui le minacce informatiche sono in costante evoluzione, la sicurezza dei dati e delle operazioni aziendali non è mai stata così cruciale.

Le soluzioni di sicurezza Microsoft offrono una protezione senza pari, sfruttando l’intelligenza artificiale e l’analisi avanzata per rilevare e neutralizzare le minacce in tempo reale.

Con un ecosistema integrato che include Microsoft Defender, Azure Security Center e Microsoft Sentinel, la tua azienda può beneficiare di una difesa multilivello che copre ogni aspetto della tua infrastruttura IT. Grazie a un team di oltre 8.500 esperti di sicurezza dedicati e una rete globale di intelligence sulle minacce, Microsoft è in grado di offrire una protezione proattiva e reattiva, garantendo la continuità operativa e la fiducia dei tuoi clienti.

Inoltre, le soluzioni di sicurezza Microsoft possono generare significativi risparmi economici. Secondo uno studio di Forrester, le aziende che adottano Microsoft Sentinel hanno ottenuto un ritorno sull’investimento (ROI) del 234%1. La riduzione dei costi delle licenze e l’efficienza migliorata dei team IT e di sicurezza hanno portato a risparmi del 25% sui costi delle soluzioni di sicurezza2. Scegliere Microsoft significa investire in un futuro digitale sicuro e conveniente, dove l’innovazione e la protezione dei dati vanno di pari passo.

Le funzionalità di rilevamento e risposta degli endpoint sono fondamentali per stare al passo con il panorama delle minacce in rapida evoluzione. Consentono ai difensori di monitorare continuamente i loro ambienti e di correlare automaticamente i segnali e gli avvisi correlati, aiutando al contempo ad automatizzare la risposta per una difesa efficace, dove la protezione AV non è più sufficiente. Defender for Endpoint e Defender for Business offrono rilevamenti avanzati degli attacchi quasi in tempo reale e interattivi, in modo che gli analisti della sicurezza possano assegnare priorità agli avvisi in modo efficace e intraprendere azioni di risposta per correggere le minacce. L’efficacia della soluzione Microsoft è convalidata da MITRE nelle ultime valutazioni degli attacchi che hanno mostrato:

- Protezione leader del settore: Le funzionalità leader del settore di Microsoft hanno identificato rapidamente le attività sospette e offerto un contenimento in tempo reale per bloccare rapidamente l’attacco.

- Rilevamento e protezione superiori su Linux: Microsoft Defender per endpoint ha bloccato tutto in Linux, fornendo rilevamento, protezione e visibilità eccezionali che hanno acquisito in modo completo l’attività del file server Linux.

- Eccellente rilevamento e visibilità lungo tutta la catena di attacco: La nostra esperienza di prim’ordine nelle operazioni di sicurezza e le funzionalità di Microsoft 365 Defender hanno mostrato l’intera storia degli attacchi in tutti i domini e hanno rapidamente correlato tutte le attività fino a due incidenti.

Sebbene la sicurezza degli endpoint rimanga fondamentale, l’e-mail e l’identità rimangono i punti di ingresso prevalenti per gli aggressori. Quindi, mentre la sicurezza degli endpoint è essenziale per qualsiasi strategia di sicurezza, XDR consente alle organizzazioni di creare un approccio olistico con visibilità completa e correlazione dei segnali tra i domini di sicurezza.

Microsoft 365 Defender è una soluzione XDR leader che offre un’esperienza di analisi e risposta unificata e offre protezione nativa per endpoint, identità ibride, posta elettronica, strumenti di collaborazione e applicazioni cloud con visibilità centralizzata, analisi avanzate e interruzione automatica degli attacchi. Con Microsoft 365 Defender, le organizzazioni possono ottenere un set più ampio di protezioni, tra cui la sicurezza della posta elettronica e la gestione delle identità e degli accessi come soluzioni preventive critiche, beneficiare di funzionalità di riparazione automatica per problemi comuni e scalare i team del centro operativo di sicurezza con interruzioni automatizzate XDR per proteggere da ransomware e altri attacchi avanzati in modo più efficace, salvaguardando al contempo la continuità aziendale delle organizzazioni.

Le organizzazioni di oggi hanno bisogno di un nuovo modello di sicurezza che si adatti in modo più efficace alla complessità dell’ambiente moderno, abbracci il luogo di lavoro ibrido e protegga persone, dispositivi, applicazioni e dati ovunque si trovino.

Principi di Zero Trust

Verifica esplicita

Autentica e autorizza sempre sulla base di tutti i punti dati disponibili, inclusi identità utente, posizione, sicurezza dei dispositivi, servizio o carico di lavoro, classificazione dei dati e anomalie.

Abilita l’accesso con privilegi minimi

Limita l’accesso degli utenti con JIT (just-in-time) e JEA (just-enough-access), politiche adattive basate sul rischio e protezione dei dati, per garantire la sicurezza dei dati e la produttività.

Ipotizza una violazione

Riduce al minimo il raggio d’azione e l’accesso al segmento. Verifica la crittografia end-to-end e utilizza l’analisi per ottenere visibilità, eseguire il rilevamento delle minacce e migliorare le difese.

Invece di pensare che tutto ciò che si nasconde dietro il firewall aziendale sia sicuro, il modello Zero Trust presuppone una violazione e verifica ogni richiesta come se provenisse da una rete aperta. Indipendentemente dalla provenienza della richiesta o dalla risorsa a cui accede, Zero Trust ci insegna a non fidarci mai e a verificare sempre. Prima di consentire l’accesso, ogni richiesta viene completamente autenticata, autorizzata e crittografata. I principi della microsegmentazione e dell’accesso meno privilegiato vengono applicati per ridurre al minimo i movimenti laterali. Intelligence e analisi avanzate vengono utilizzate per rilevare e rispondere alle anomalie in tempo reale.

Zero Trust è progettato per adattarsi alle complessità dell’ambiente moderno che abbraccia la forza lavoro mobile e protegge gli account utente, i dispositivi, le applicazioni e i dati ovunque si trovino.

Un approccio di Attendibilità zero deve essere esteso in tutta l’infrastruttura digitale, ed essere usato come filosofia di sicurezza e strategia end-to-end integrata.

Proteggi l’accesso per qualsiasi identità, ovunque, ad intelligenza artificiale, app e risorse in locale e nei cloud con una soluzione unificata di identità e accesso alla rete.

Previeni gli attacchi di identità

Proteggi il personale ibrido, i clienti e le identità dei carichi di lavoro non umani con l’unica soluzione che offre sicurezza unificata e multilivello per identità e accesso alla rete.

Assicurati l’accesso con privilegi minimi

Automatizza la governance delle identità per offrire a qualsiasi utente o carico di lavoro il giusto livello di accesso a qualsiasi risorsa o app multi-cloud o locale, con visibilità completa e correzione basata sui dati.

Unifica i controlli di accesso

Riduci la complessità e riduci il time-to-value estendendo i criteri di accesso condizionale e i controlli di accesso in identità, endpoint e rete.

Migliora l’efficenza

Migliora l’esperienza per gli utenti con un accesso semplice e self-service a ciò di cui hanno bisogno e risparmia tempo per il team di amministrazione con funzionalità di automazione e intelligenza artificiale in Microsoft Copilot.

Proteggi i dati, ovunque si trovino. Proteggi i dati sensibili su cloud, app e dispositivi, scopri nuove funzionalità e soluzioni Microsoft Security che trasformeranno il modo in cui proteggi i dati dell’organizzazione su cloud, dispositivi e piattaforme.

Perché usare protezione delle informazioni e governance

Proteggi e gestisci i tuoi dati, ovunque essi si trovino, con soluzioni integrate, intelligenti, unificate ed estensibili.

Protezione integrata

Usufruisci delle funzionalità di protezione delle informazioni e governance integrate nell’app e nei servizi di Microsoft 365, Power BI, browser Edge e dispositivi Windows 11.

Gestione unificata

Configura e gestisci criteri e visualizza analisi sull’ambiente locale, app e servizi di Microsoft 365, servizi cloud non Microsoft e dispositivi che utilizzi, il tutto da un’unica console.

Rete intelligente

Identifica accuratamente le informazioni sensibili in tutta l’azienda con funzionalità di classificazione complete, incluso l’apprendimento automatico.

Funzionalità estensibili

Estendi in modo coerente la protezione e la governance delle informazioni alle app e ai servizi più diffusi con SDK e connettori.

Usa l’intelligenza artificiale e l’automazione per identificare le sfide normative e di conformità, gestire la risposta agli eventi imprevisti e rispettare i criteri normativi e aziendali.

Per molte organizzazioni, la gestione dei programmi di conformità e privacy è inefficiente e richiede molto tempo, aumentando il rischio di multe normative o di esito negativo di un controllo.

- Attività più dispendiose in termini di tempo: identificazione e valutazione dei rischi

- Il 59% delle aziende si affida principalmente a processi manuali

- Oltre 1.900 multe per il regolamento generale sulla protezione dei dati che superano i 4,5 miliardi di euro

Crea un ambiente di lavoro conforme e produttivo

Identifica e valuta i rischi normativi e di conformità

Rileva e riduci i rischi correlati all’accumulo di dati, alla sovraesposizione dei dati e alle comunicazioni inappropriate.

Rispondi rapidamente agli eventi imprevisti

Identifica e gestisci i dati relativi a un evento imprevisto e rispondi in modo efficiente.

Conformità ai criteri normativi e aziendali

Mantieni la conformità proteggendo la privacy e i dati sensibili in tutto il settore dei dati.

Ottimizza l’efficienza con intelligenza artificiale e automazione

Analizza grandi quantità di dati, assegna priorità all’azione e attenua i rischi.

Aiuta i dipendenti a lavorare da casa mantenendo produttività e sicurezza con le soluzioni di Microsoft.